Ранее в статье "Ларчик просто открывался: провокация продолжается" мы писали, что благодаря провокации с нашим редактором, выяснилось и вышло "на свет" много интересного.

1. Есть некая группа лиц, которая следит за нашими действиями, как в онлайн, так и в оффлайн.

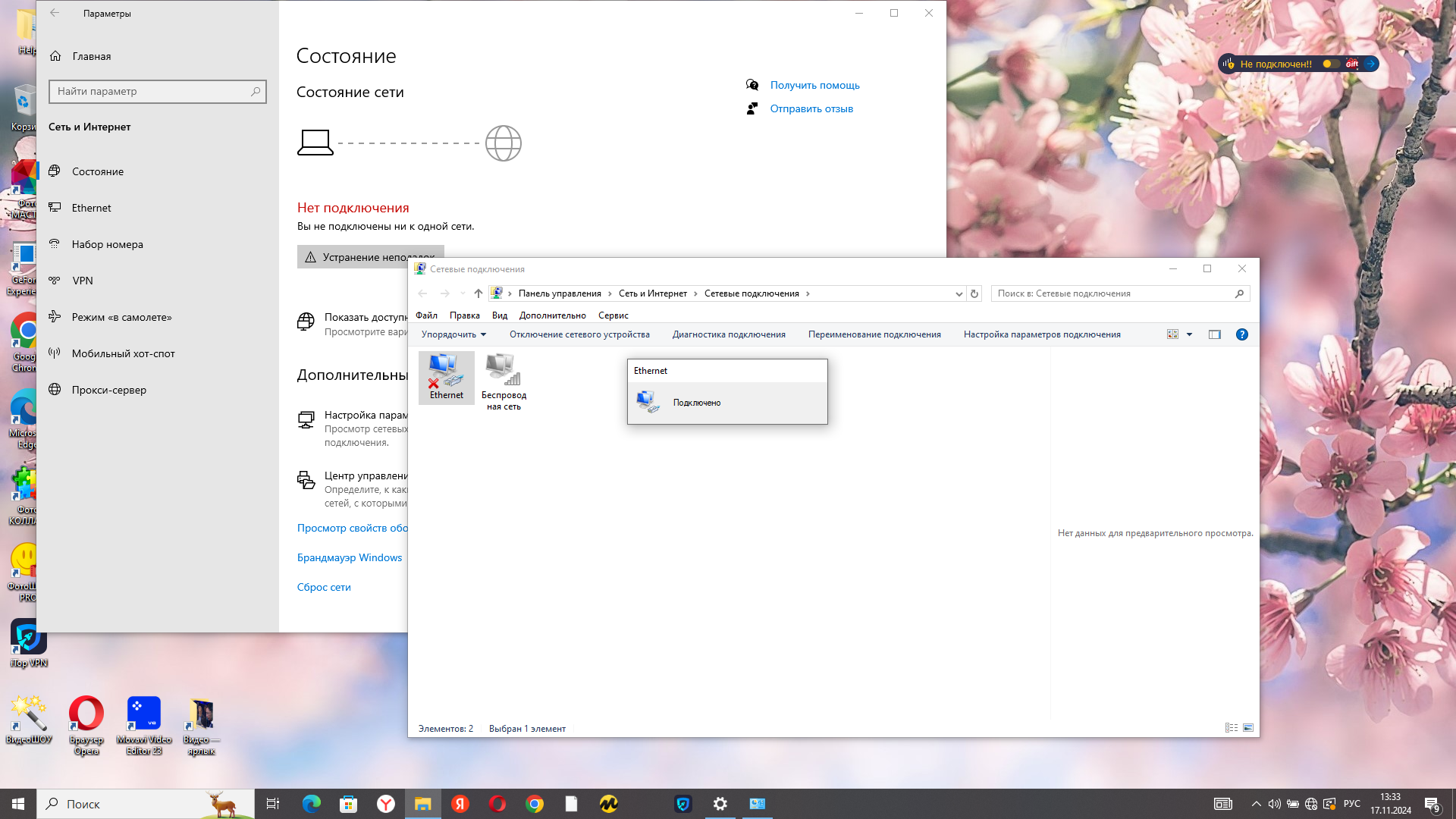

2. Эта группа незаконно подключила наш, уже не первый, компьютер, к какому-то серверу и создала локальную сеть.

3. Провокацию с атакой на наш хостинг эти лица хотели использовать в своих интересах: не дать нам возможность опубликовать информацию о нашей деятельности или исказить эту информацию.

Подробнее об этом читайте в статье:

4. Мы проверили наш компьютер и нашли там много интересного: определение географического положения, большое количество процессов, которые следят за каждым нашим действием в компьютере, контроль над телефоном, службу электронных подписей, систему управления базами данных. Никакими базами данных мы не пользуемся.

Также подтвердилось использование беспроводной сети, то есть нашим компьютером пользуется без нашего ведома и в отключенном состоянии, без сети.

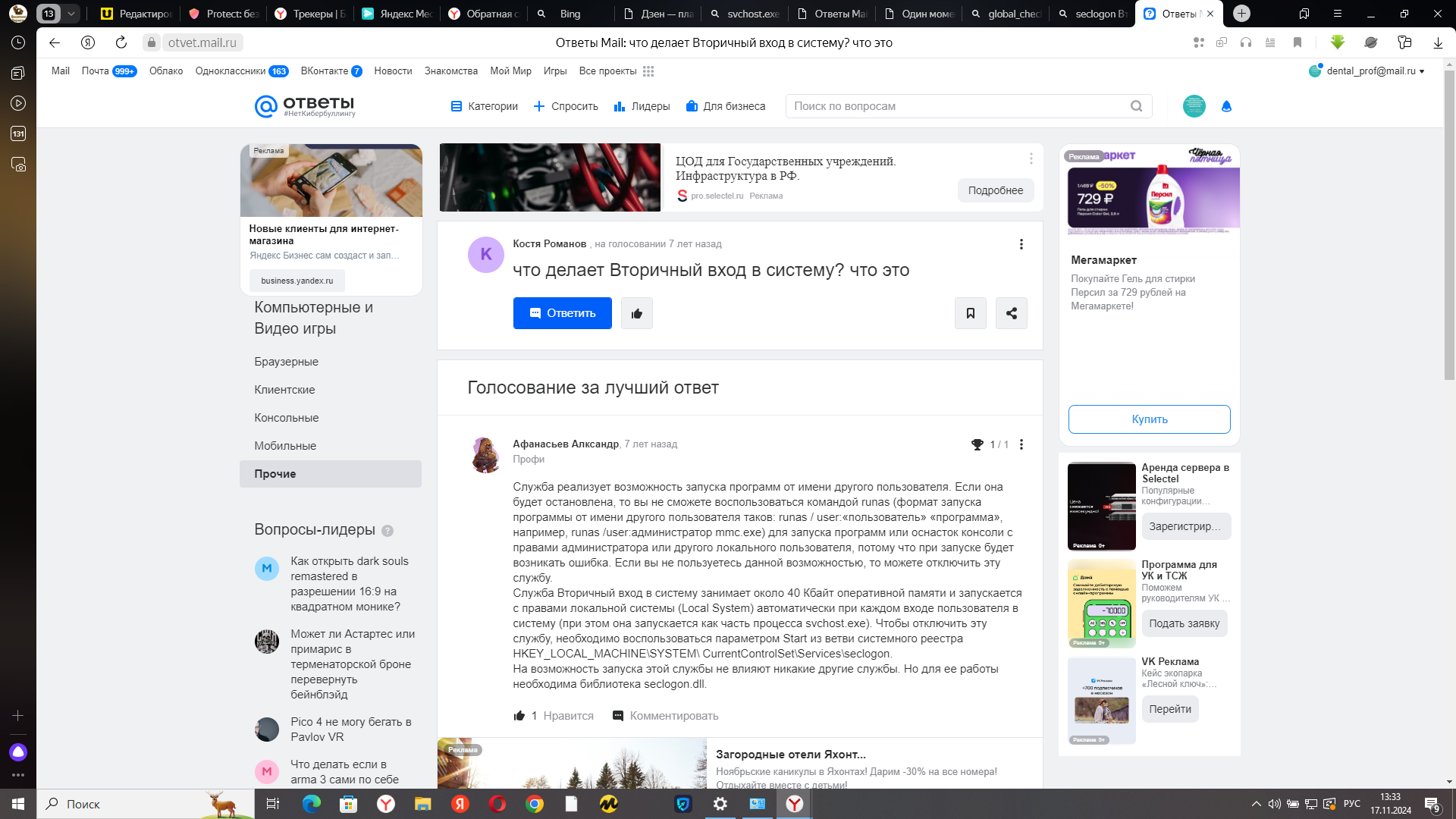

А вторичный вход в систему позволяет этим лицам это делать, видимо, от нашего имени, от нашего IP-адреса или какого-то другого имени.

Владимир Владимирович Путин про IP-адреса на ПМЭФ-2017 сказал:

"Значит, IP-адреса, их можно вообще придумать. Знаете, сколько много специалистов? Они сделают так, что это с вашего адреса, с домашнего. Дети ваши послали, младший ваш ребенок трехлетнего возраста. Так все организуют, что это именно ваша девочка трехлетняя совершила эту атаку. Такие специалисты сегодня в мире в сфере этих технологий, что они вам чего угодно придумывают, а потом кого угодно обвинят. Это не доказательство. "

Видимо с этой целью и была нужна вся эта экосистема, живущая в нашем, уже не первом компьютере.

Если сюда добавить, что каждого по два лица, то картинка становится более чем ясна.

Итак, знакомим с непрошенными обитателями нашего компьютера.

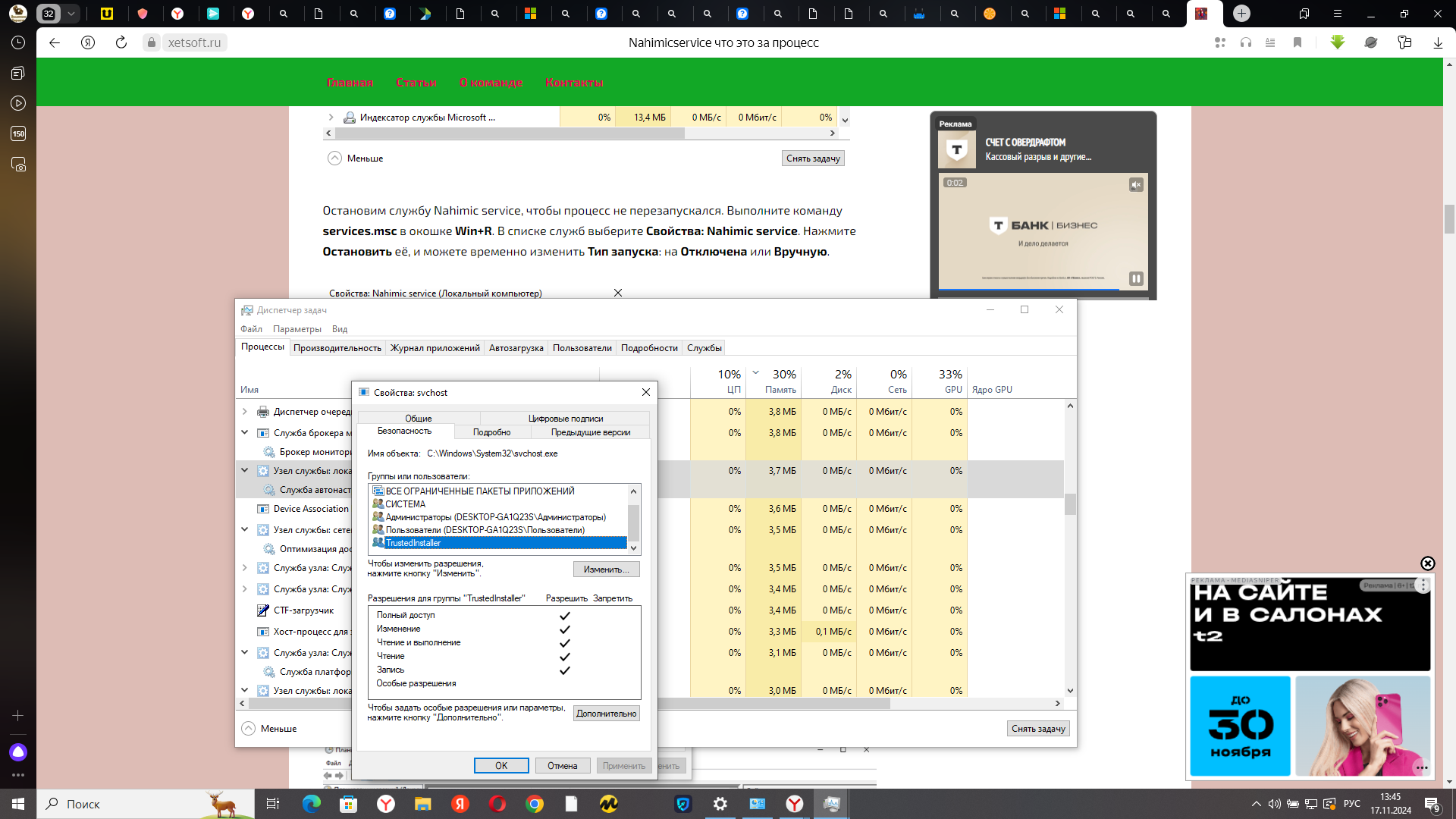

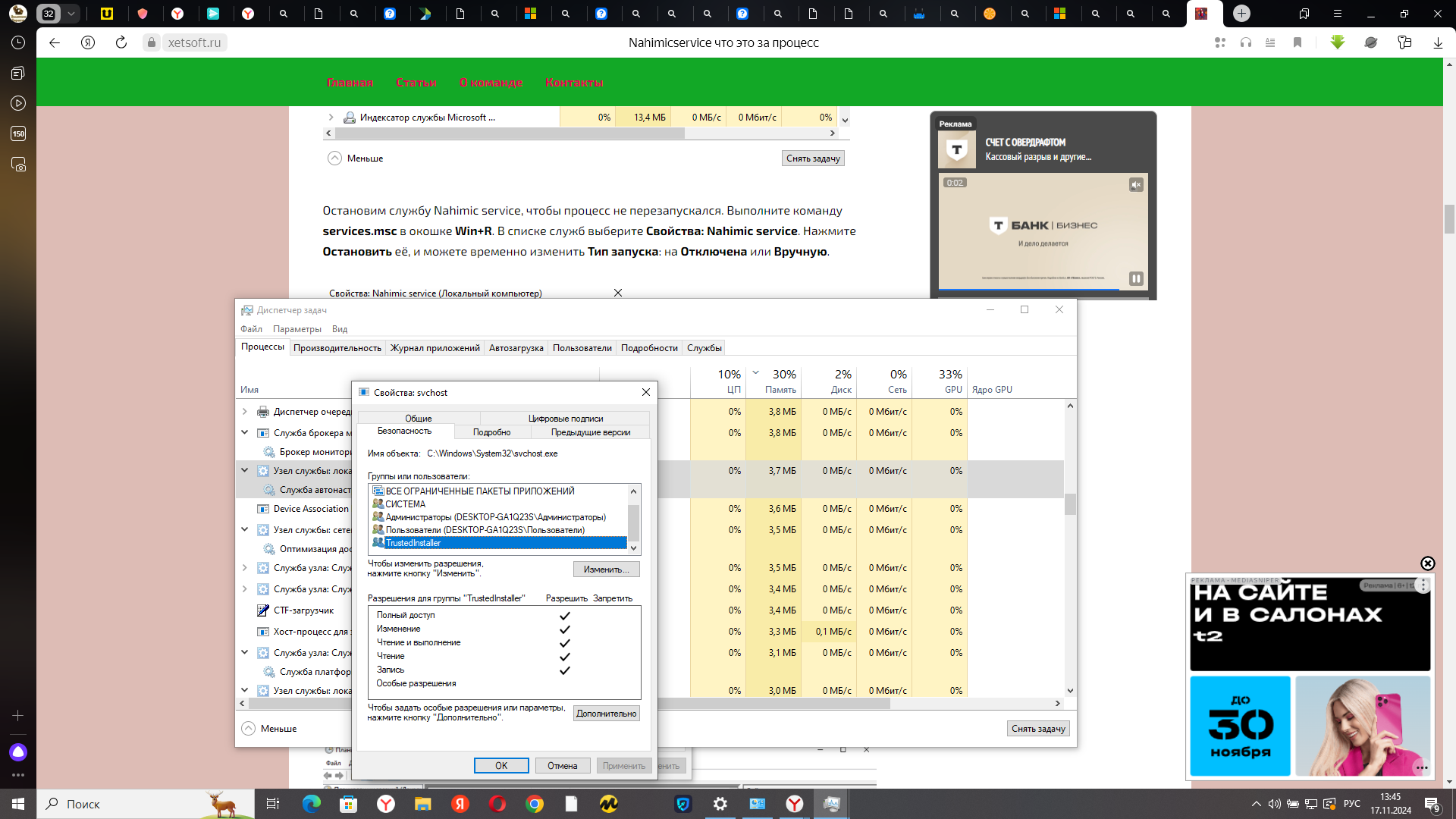

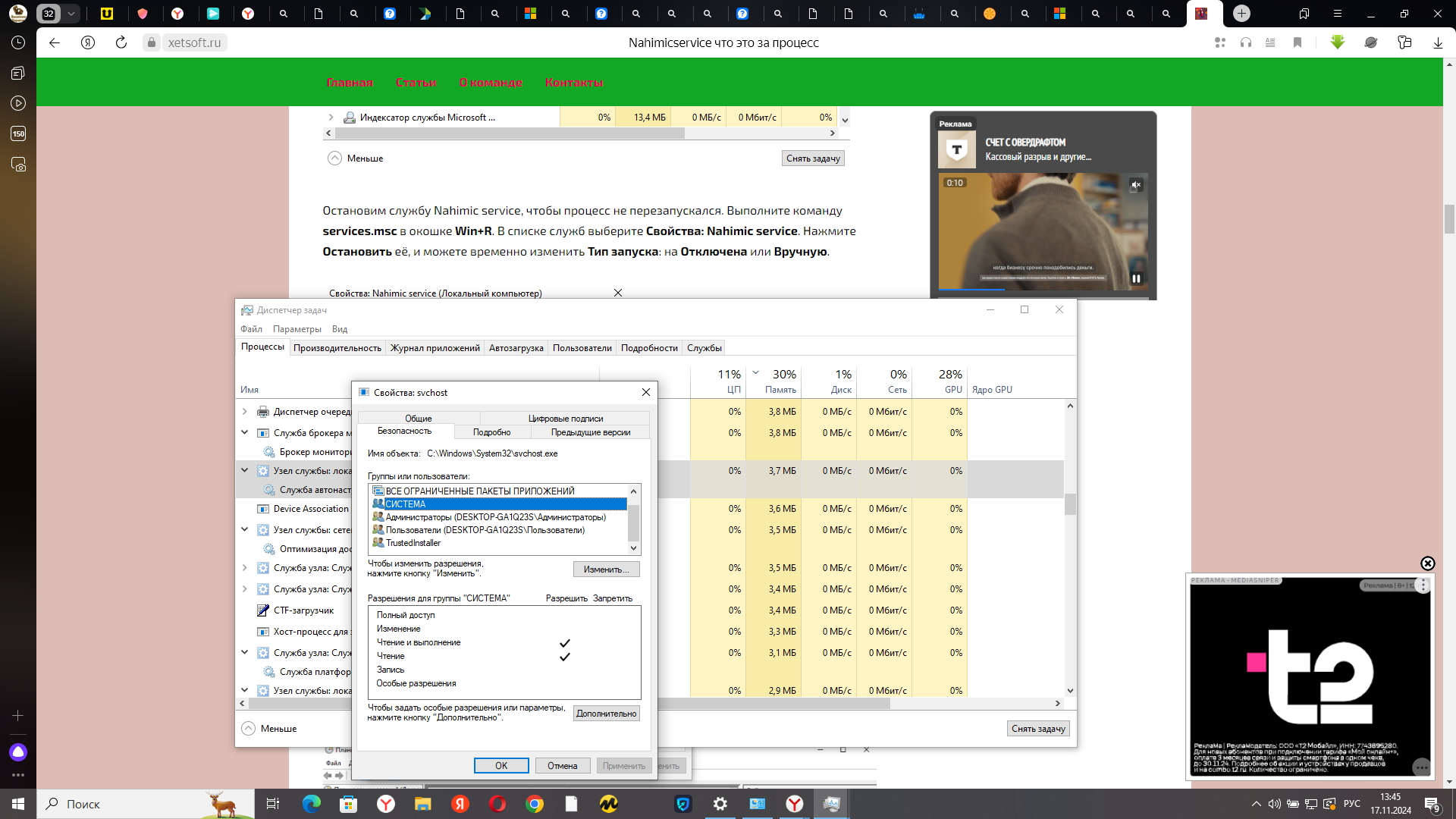

Ранее мы рассказывали о главном герое - TrastedInstailler. По-русски: доверенный установщик. Остается надеяться, он кому-то и ему кто-то доверяет. Все же помнят о лучших специалистах, юристах, финансистах, видимо, с хорошей поддержкой.

Рабочее место TrastedInstailler организовал с комфортом, не один файл не пропускает.

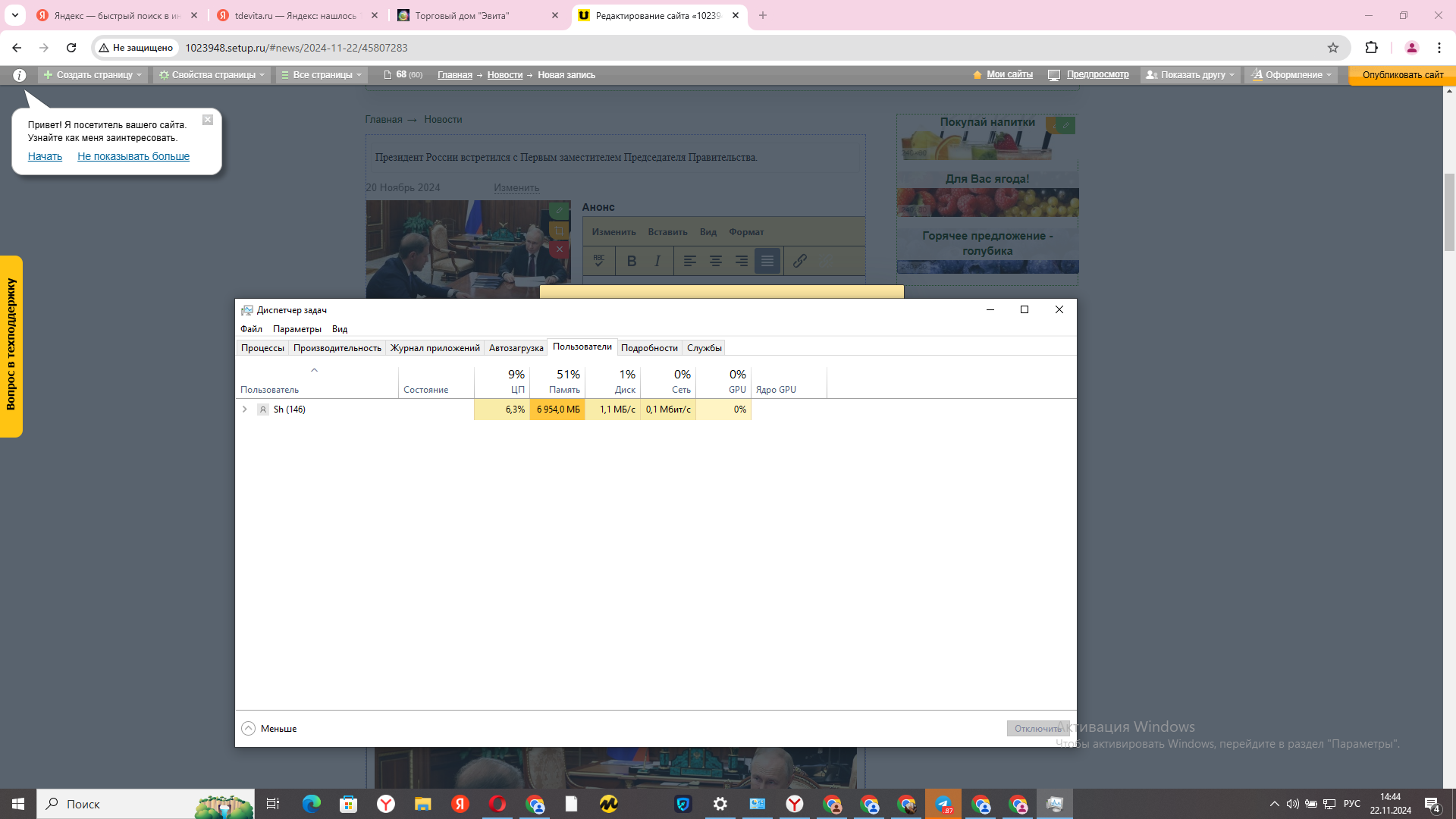

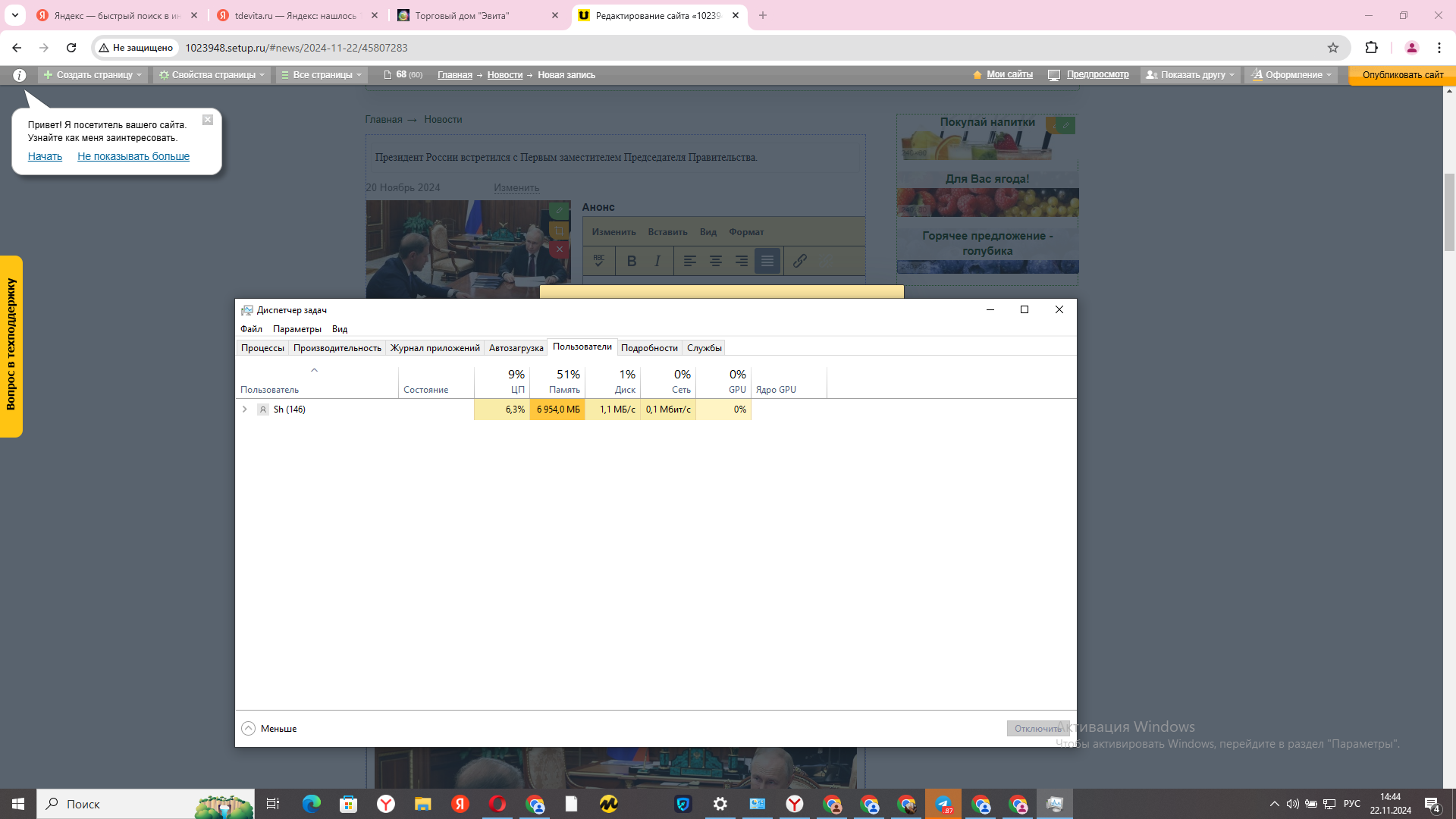

Как только начали готовить материал пользователей было 146:

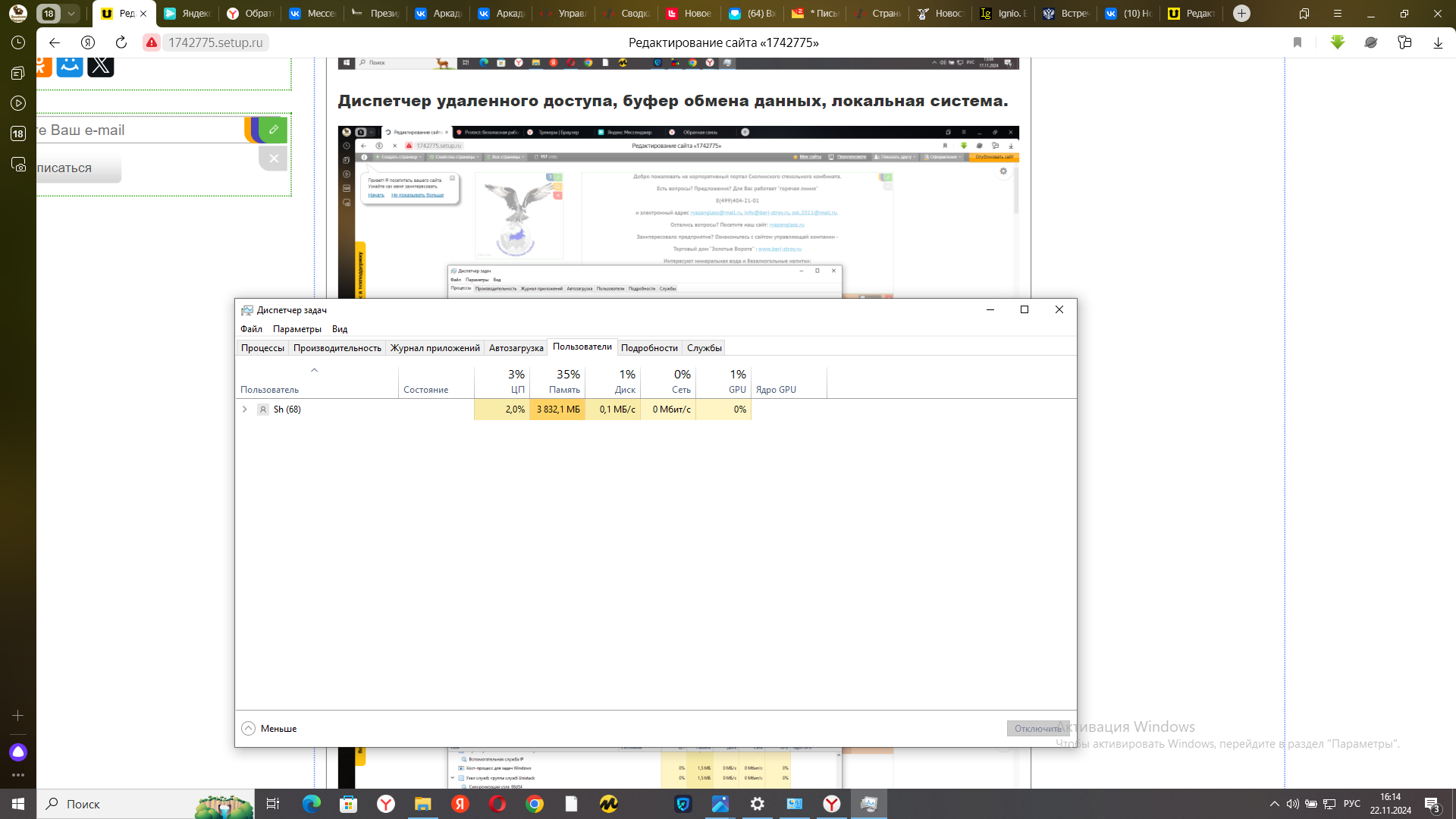

Сейчас стало 68.

Представляем Вашему сведению арсенал инструментов TrastedInstaillerа.

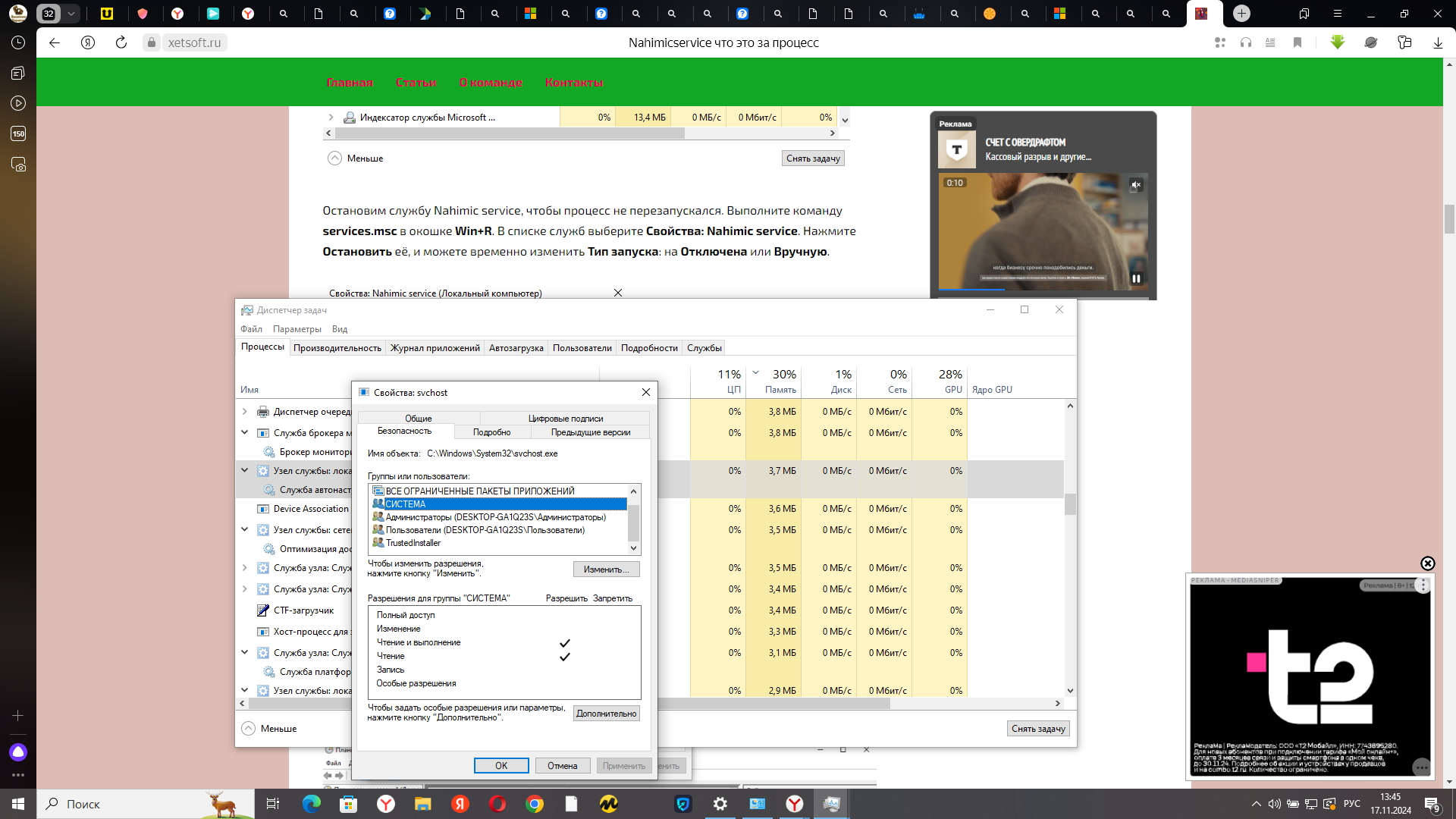

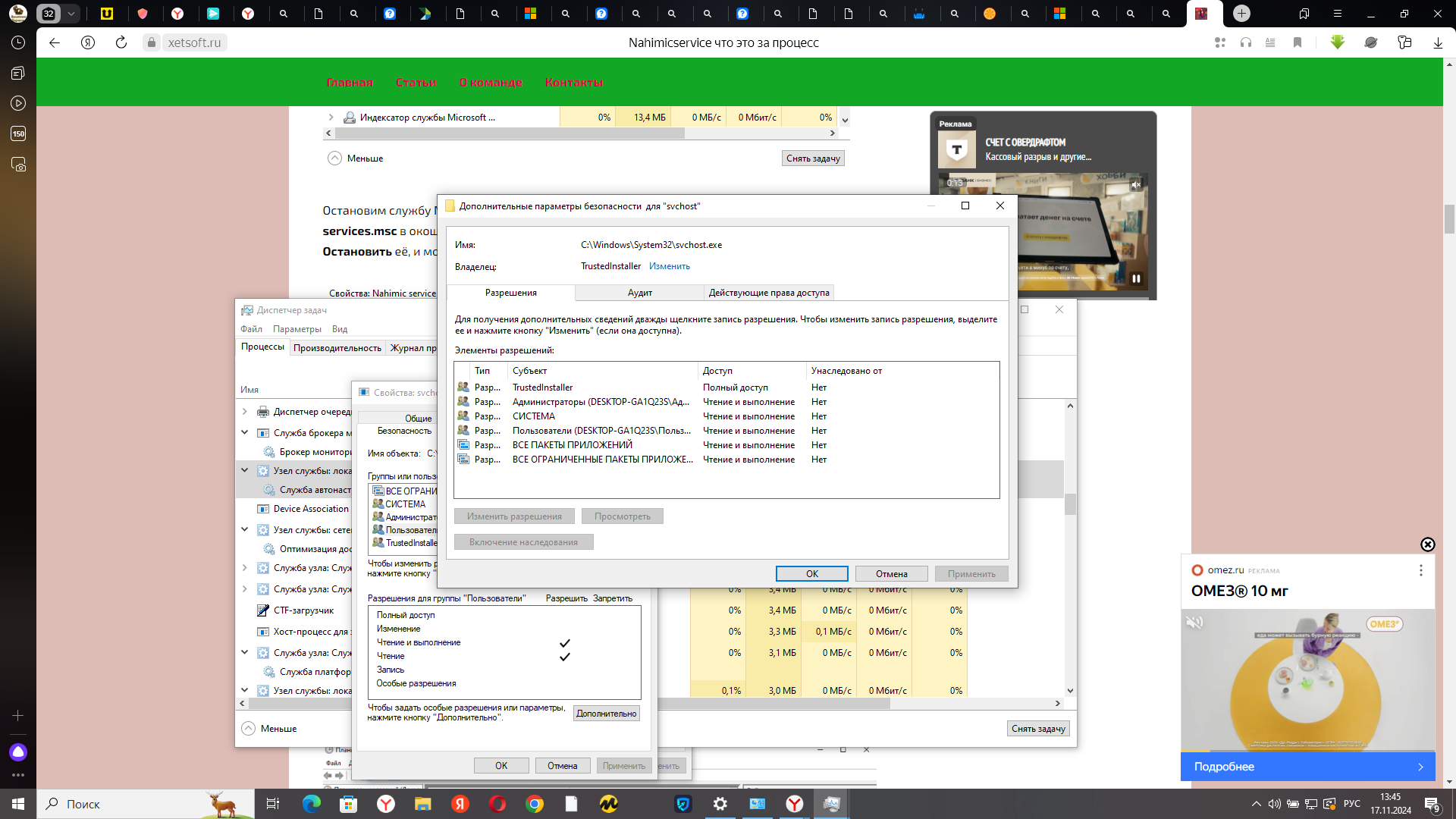

1. Это права непрошенного обитателя. Полный доступ.

Фото: полный доступ для "доверенного установщика".

У нас доступ неполный. Чтение и выполнение.

Фото: Остальные администраторы, пользователи, система могут только читать и выполнять.

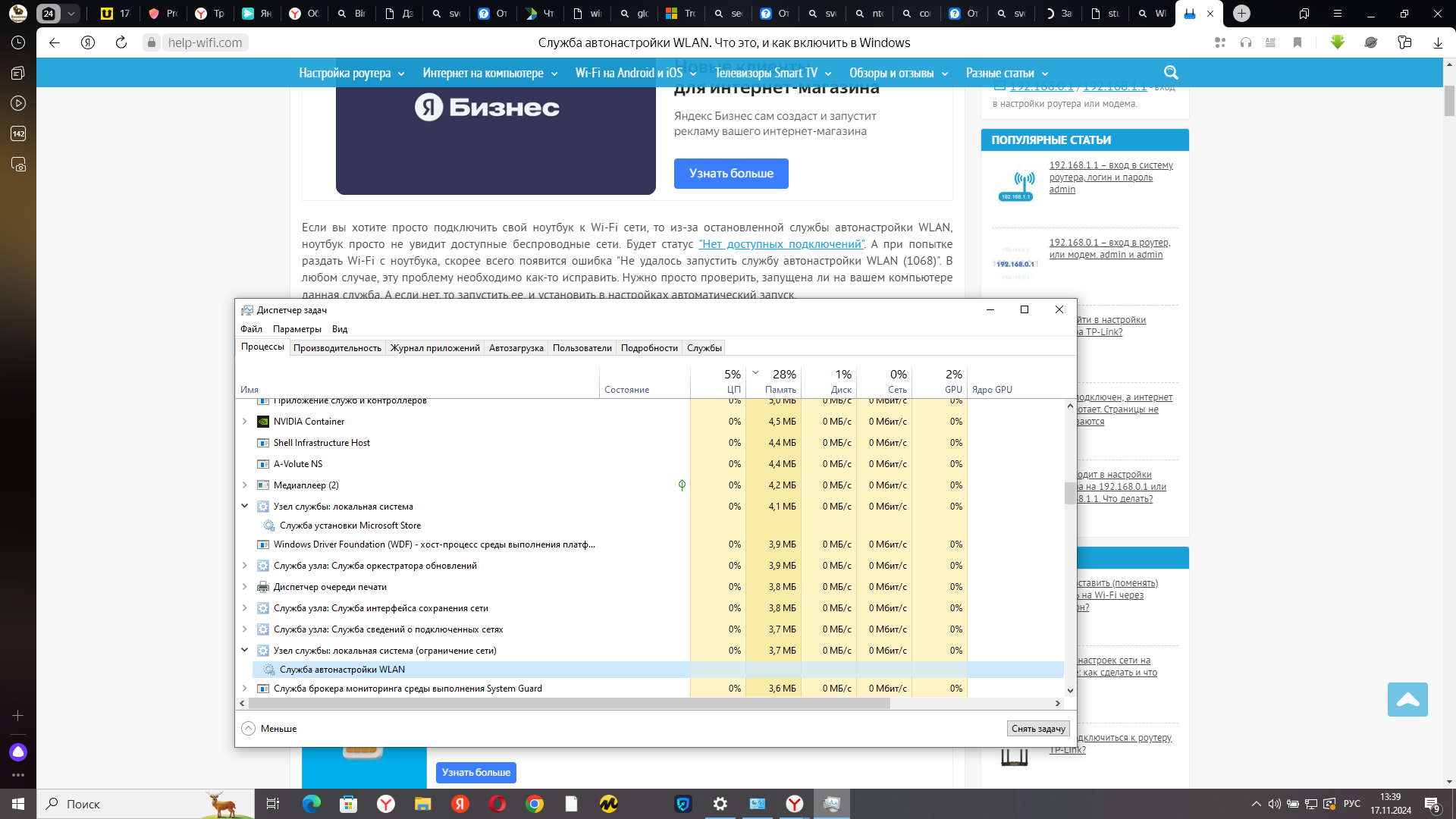

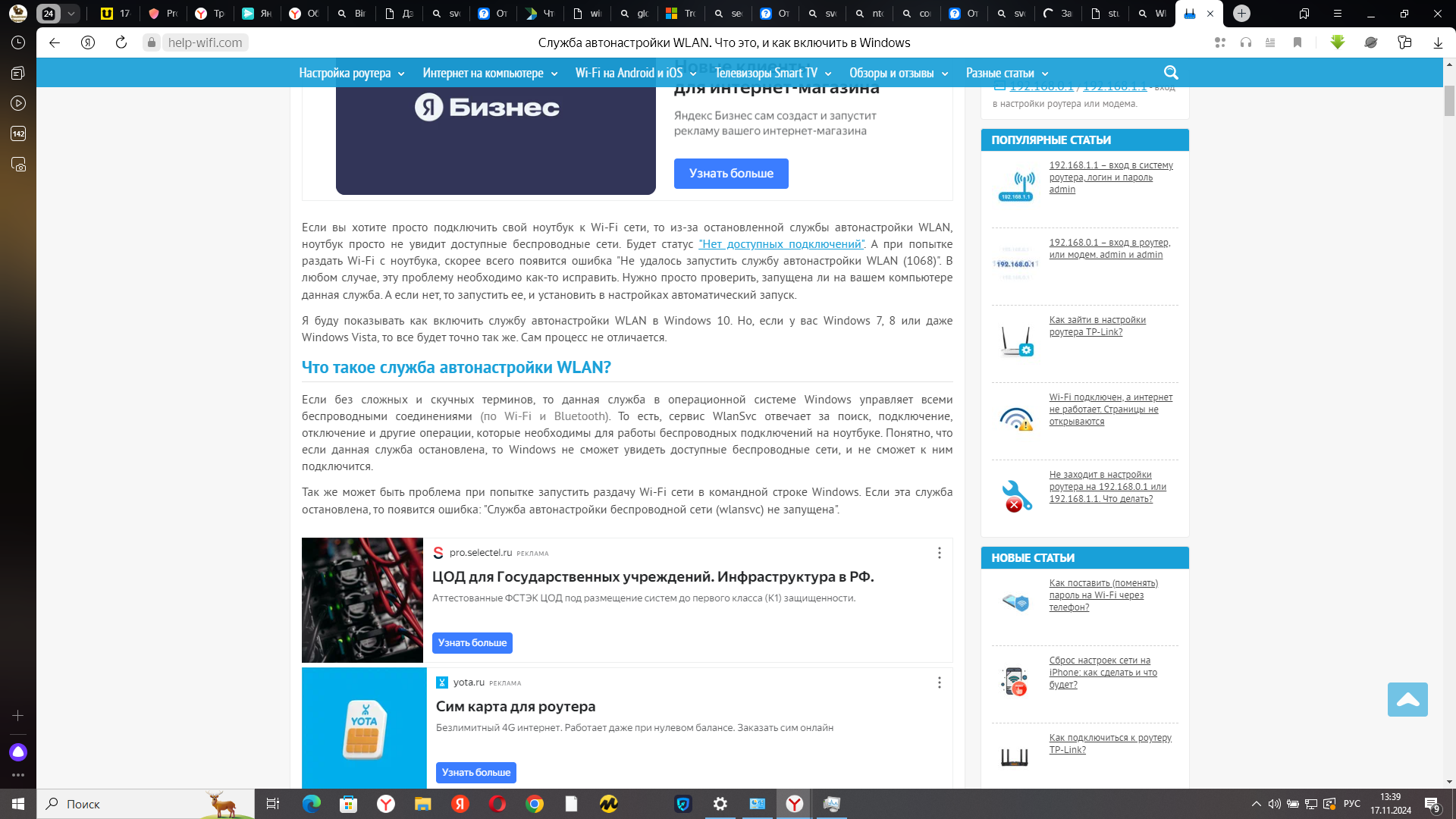

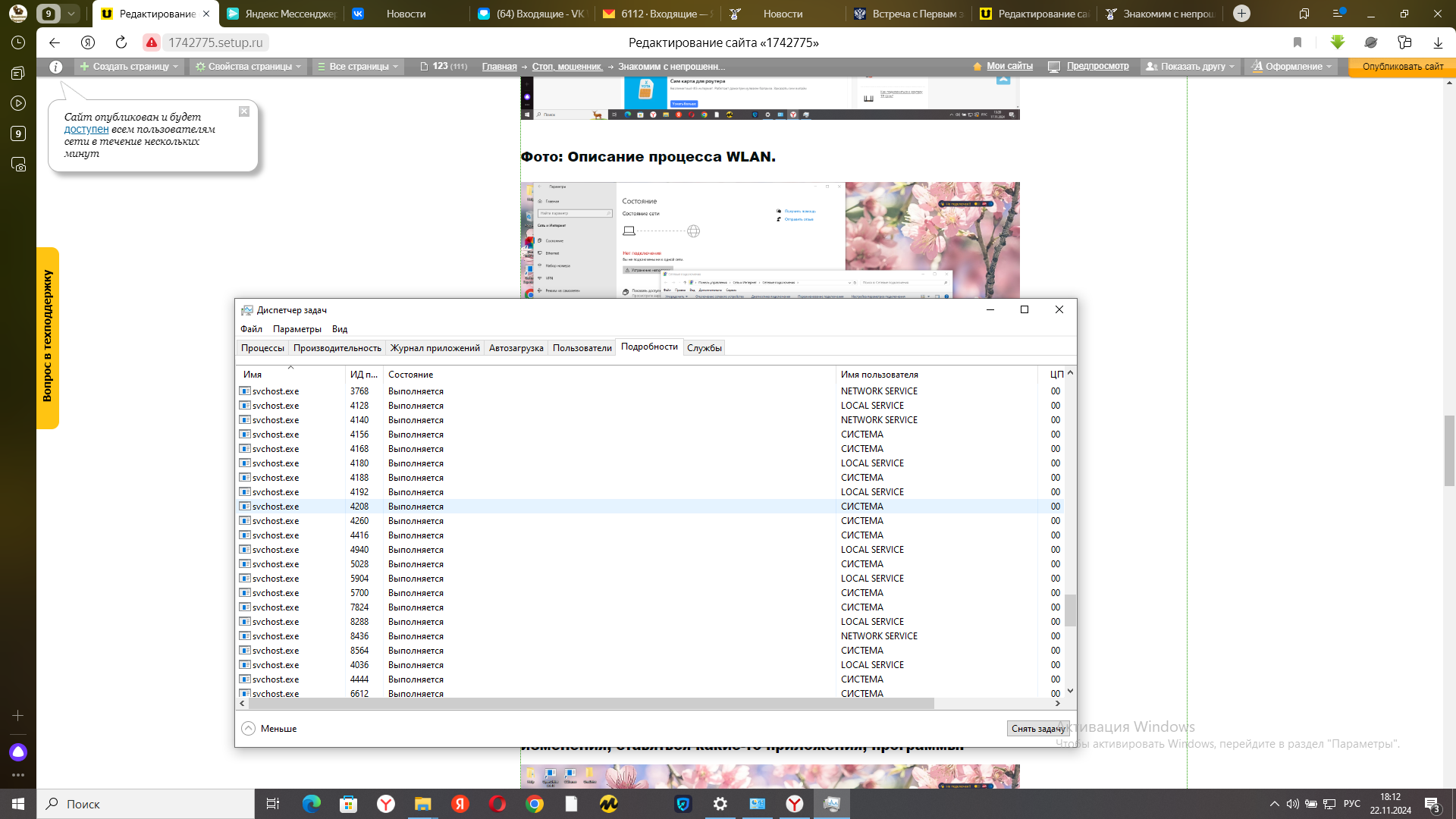

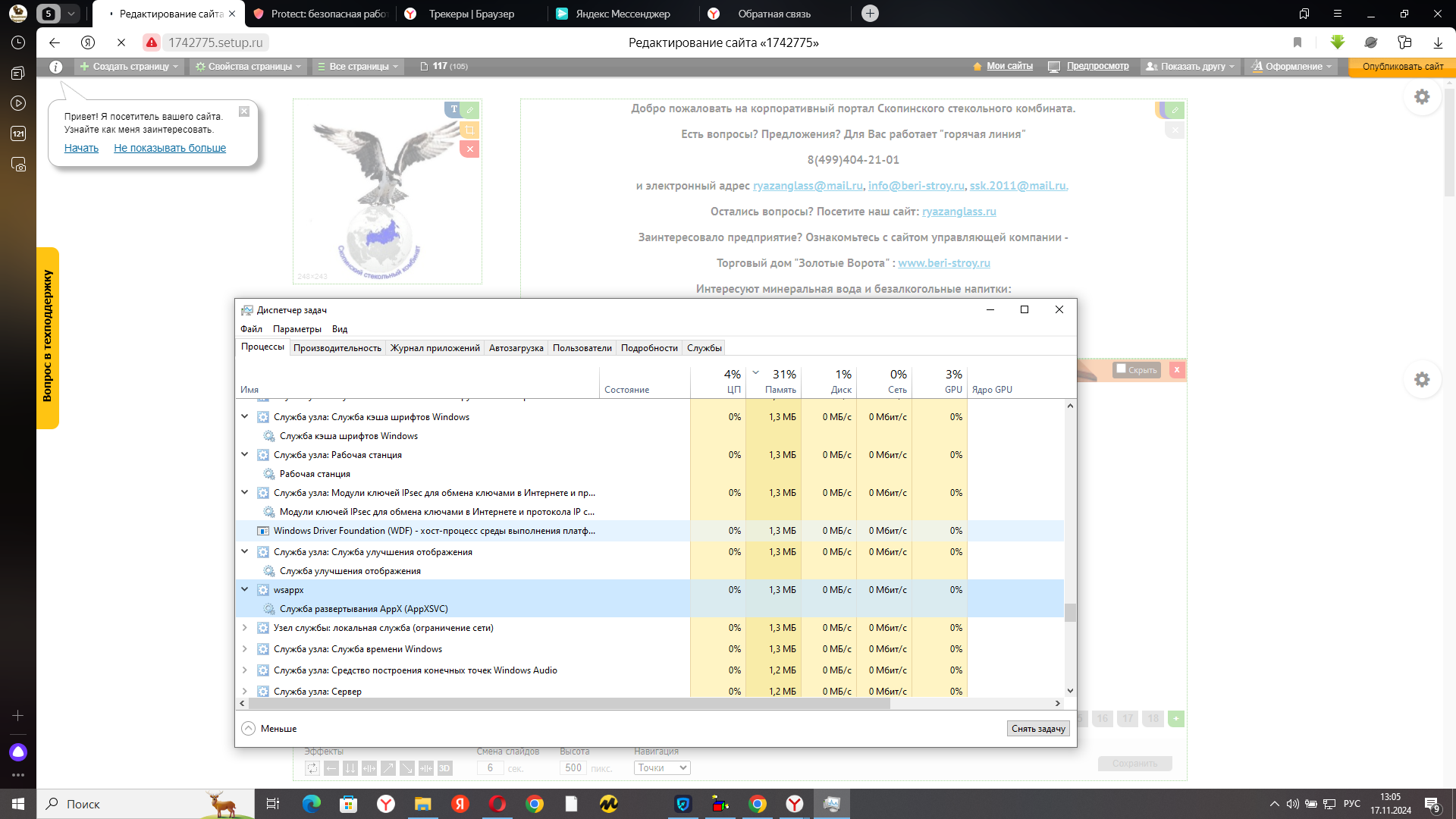

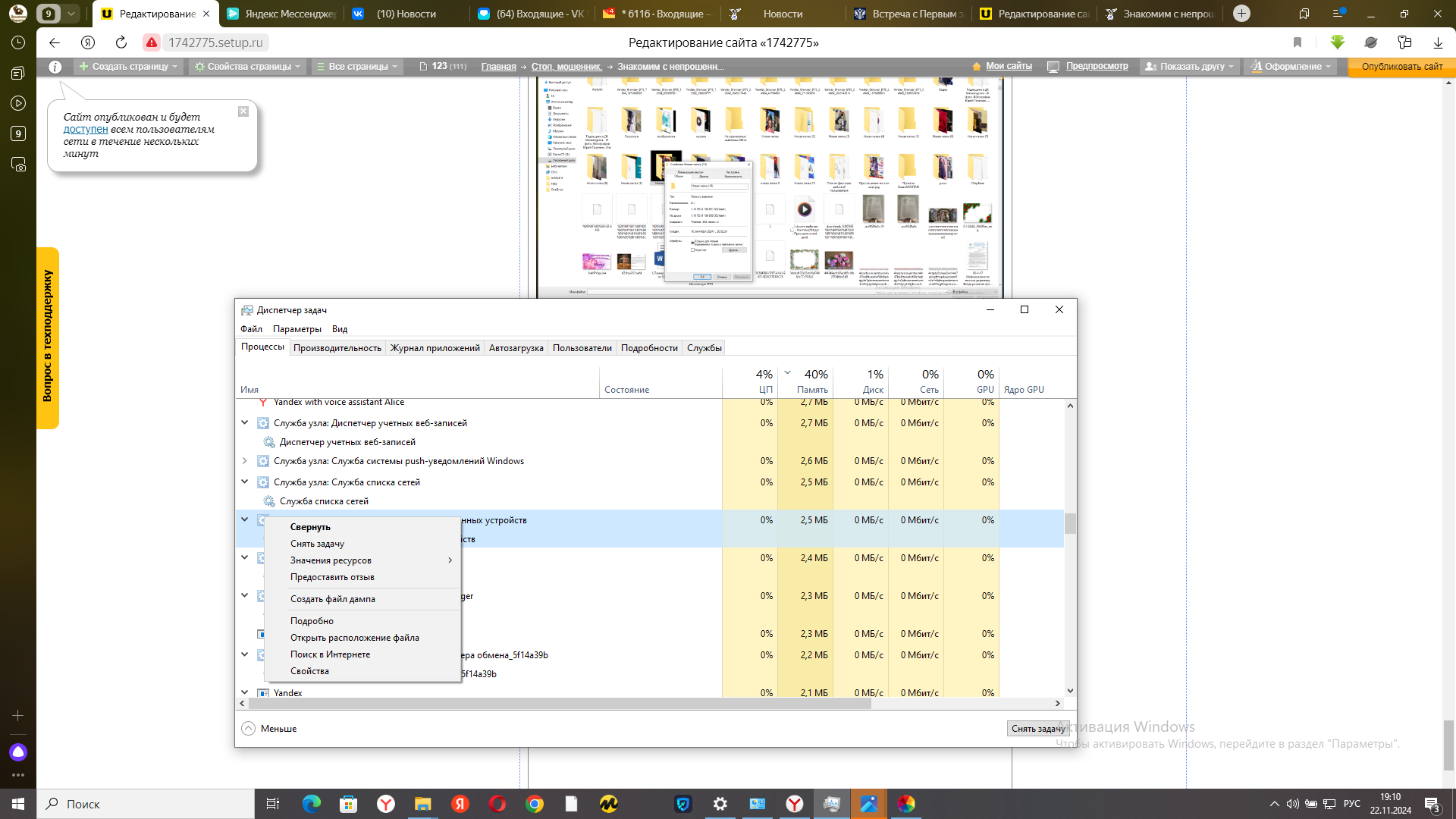

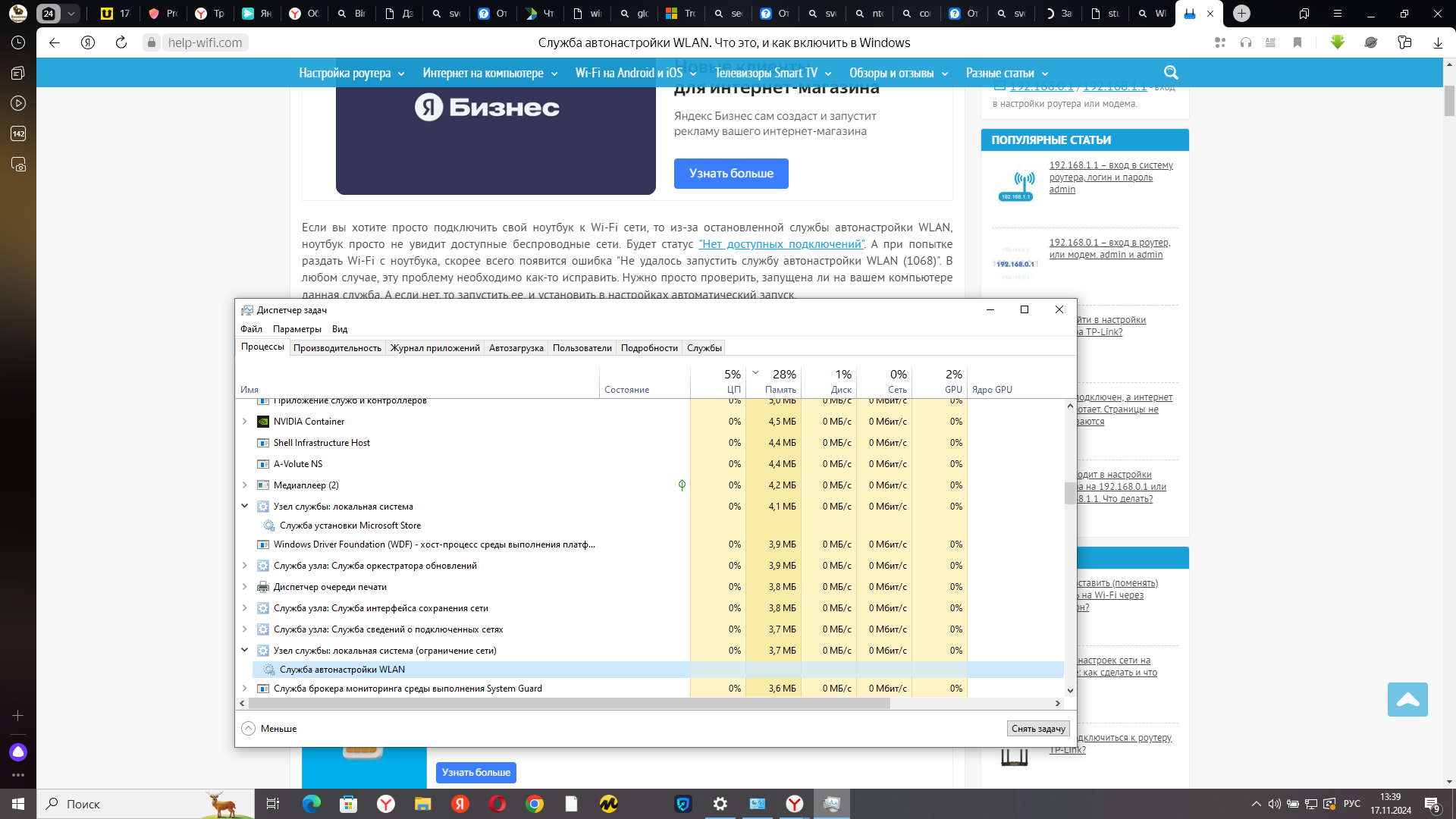

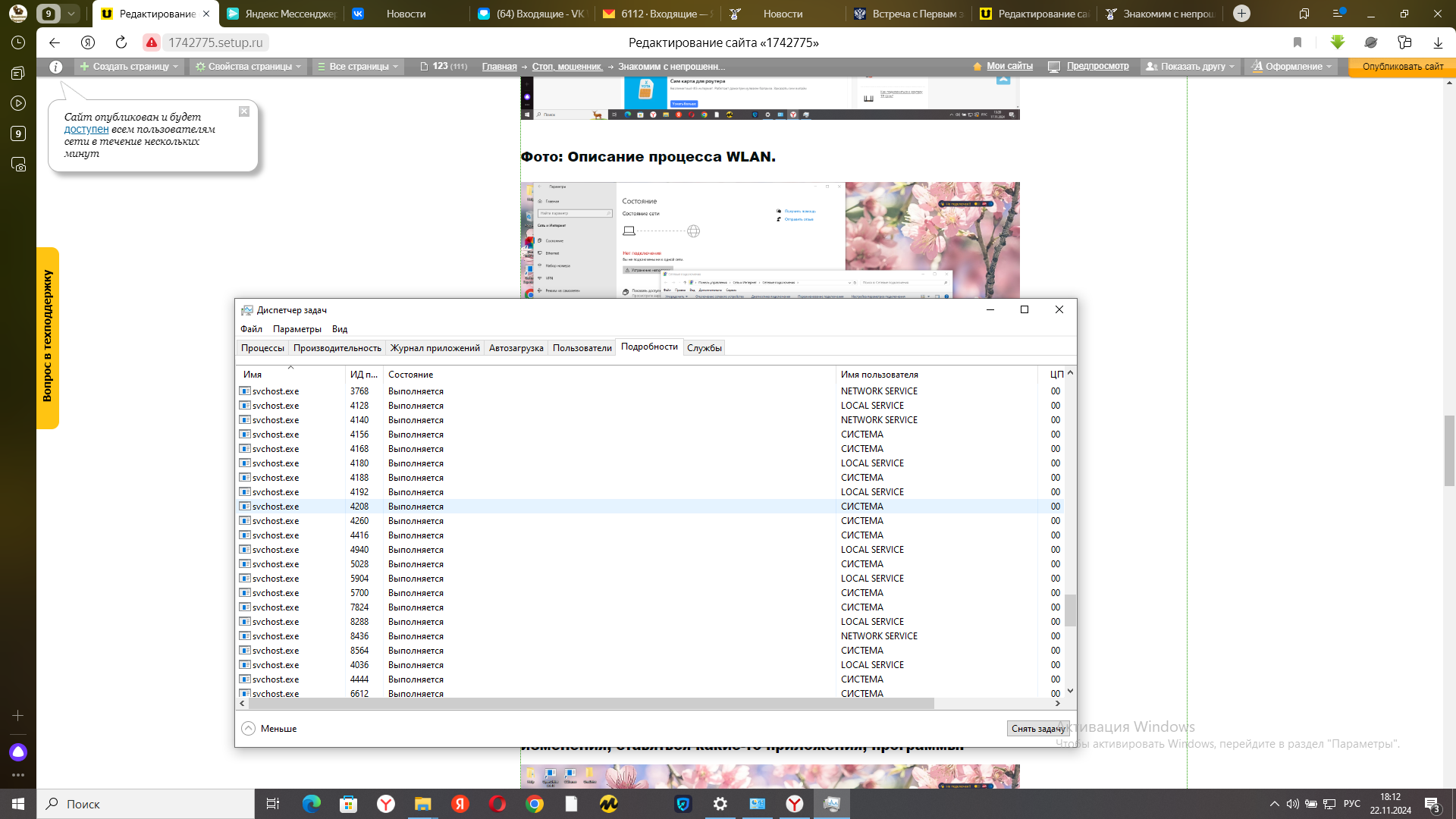

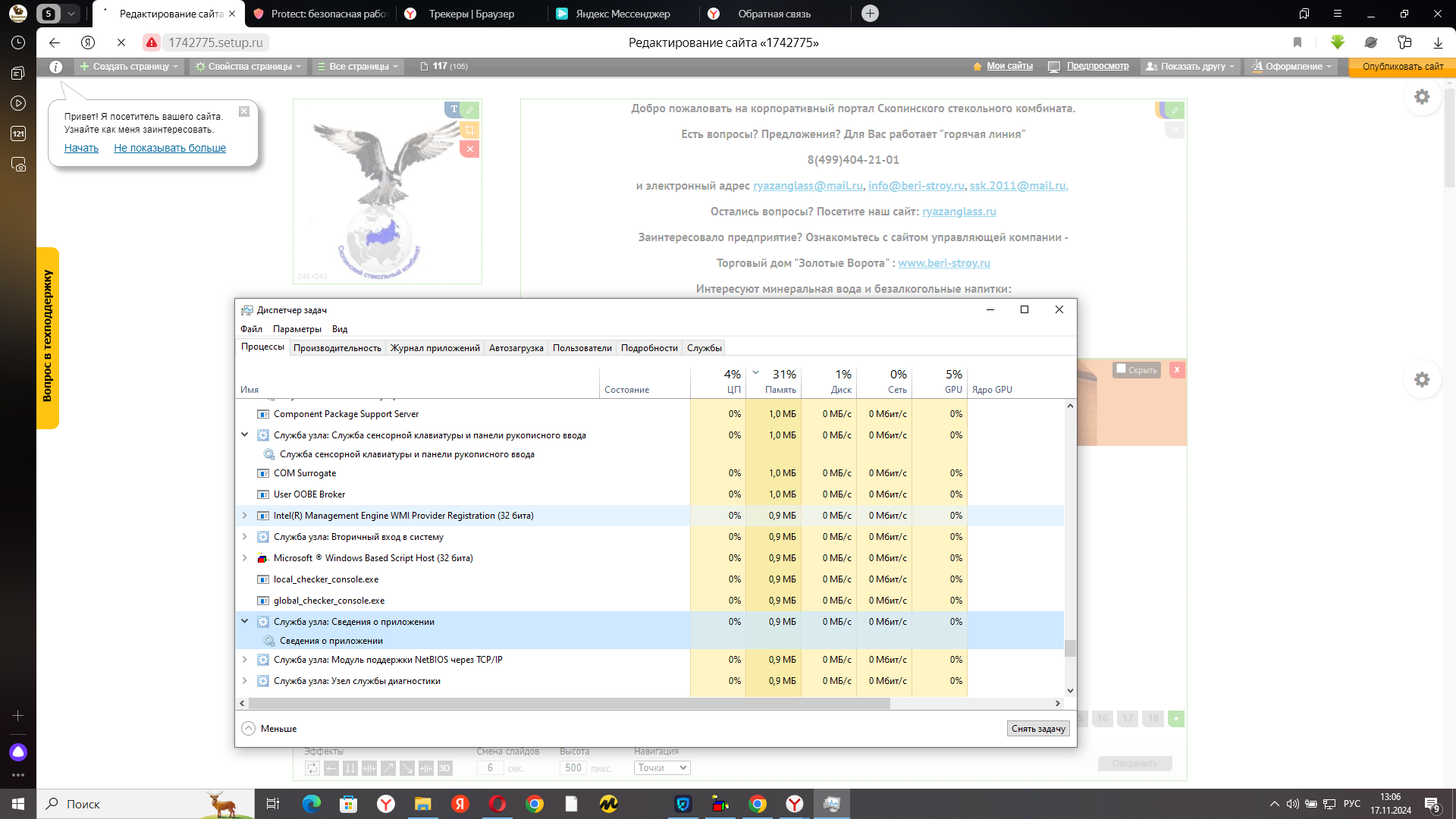

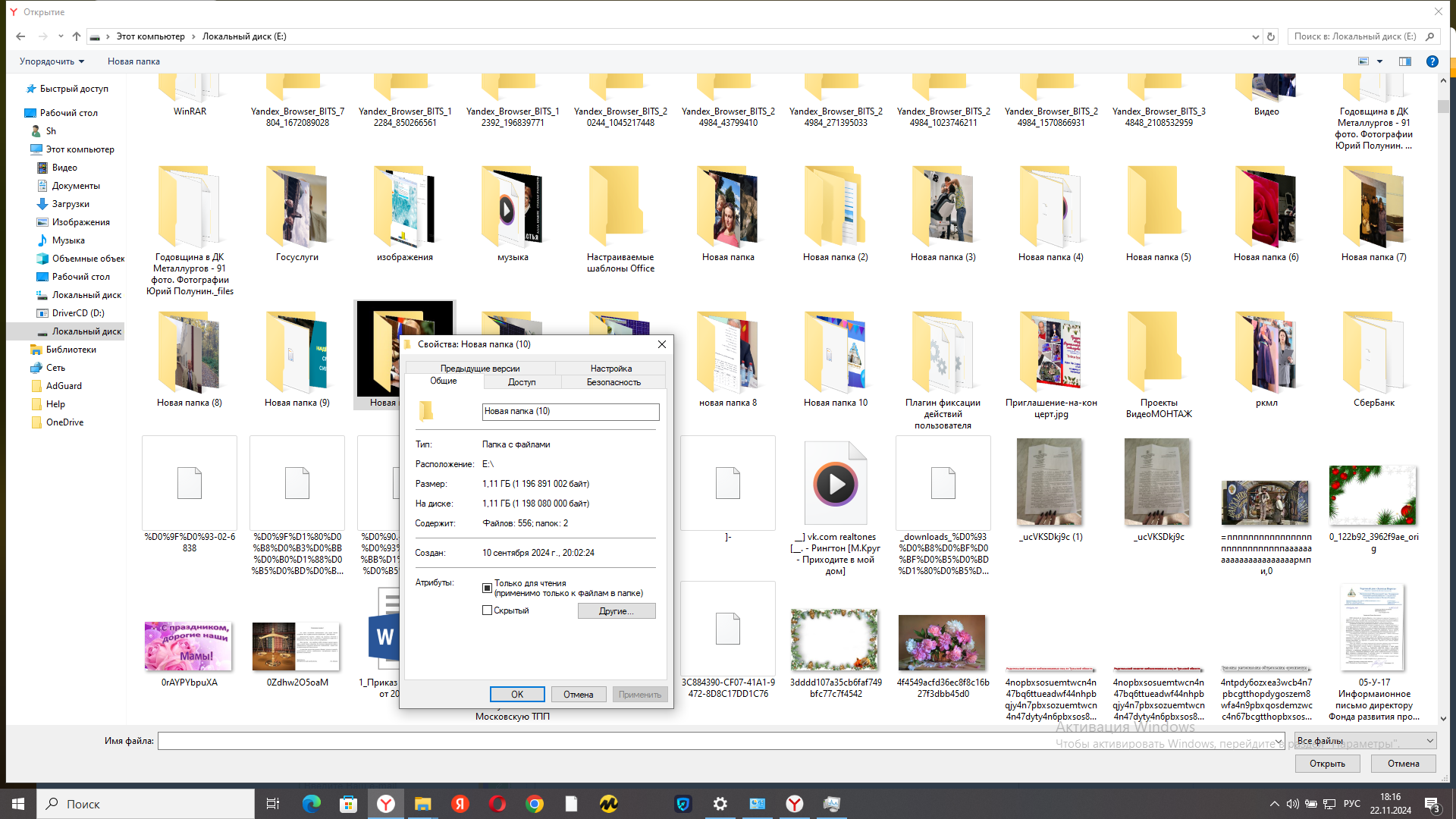

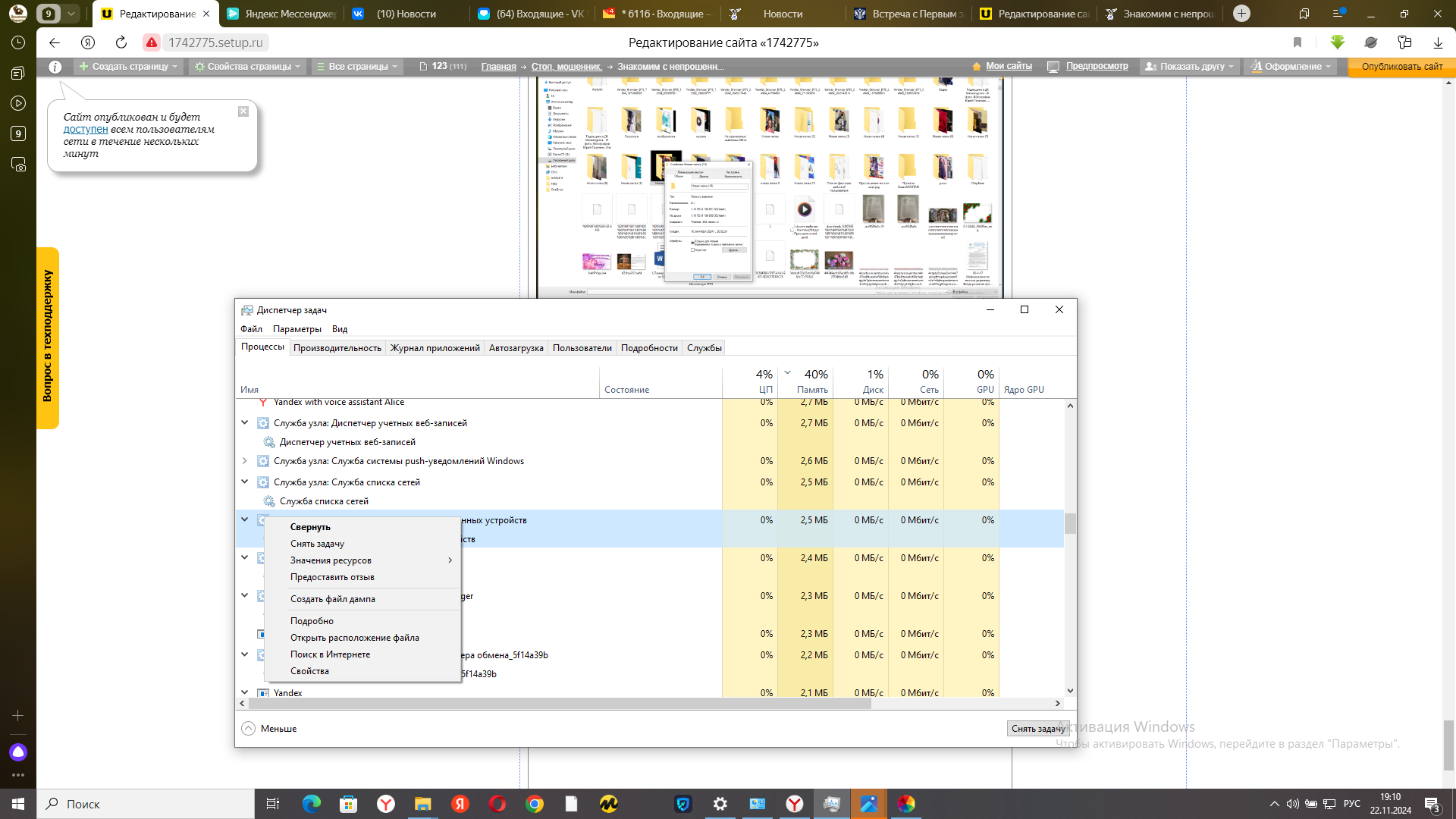

2.Это наш диспетчер задач на компьютере. Видимо, группе администраторов очень важно внимательно отслеживать все, что происходит. Мы, понимая, что идет охота и за интеллектуальной собственностью и определенными правами, не стали подключать роутер, сделали интернет напрямую, чтобы не было лишнего вмешательства. Не помогло. В диспетчере задач, как видно из скриншота, есть процесс который запускает беспроводные сети. Хотя в панели управления у нас Wi-fi всегда выключен.

Молодцы, спецы, обошли. Хитро.

Значит, специальность есть.

Фото: На скришоте виден включенный процесс WLAN, отвечающий за Wi-Fi и Bluetooth. Благодаря ему в обход панели задач, группа администраторов и доверенный установщик пользуются компьютером без сети и интернета.

Фото: Скриншот описывает процесс WLAN. Четко видно, что он запускает беспроводные сети, то есть Wi-Fi и Bluetooth.

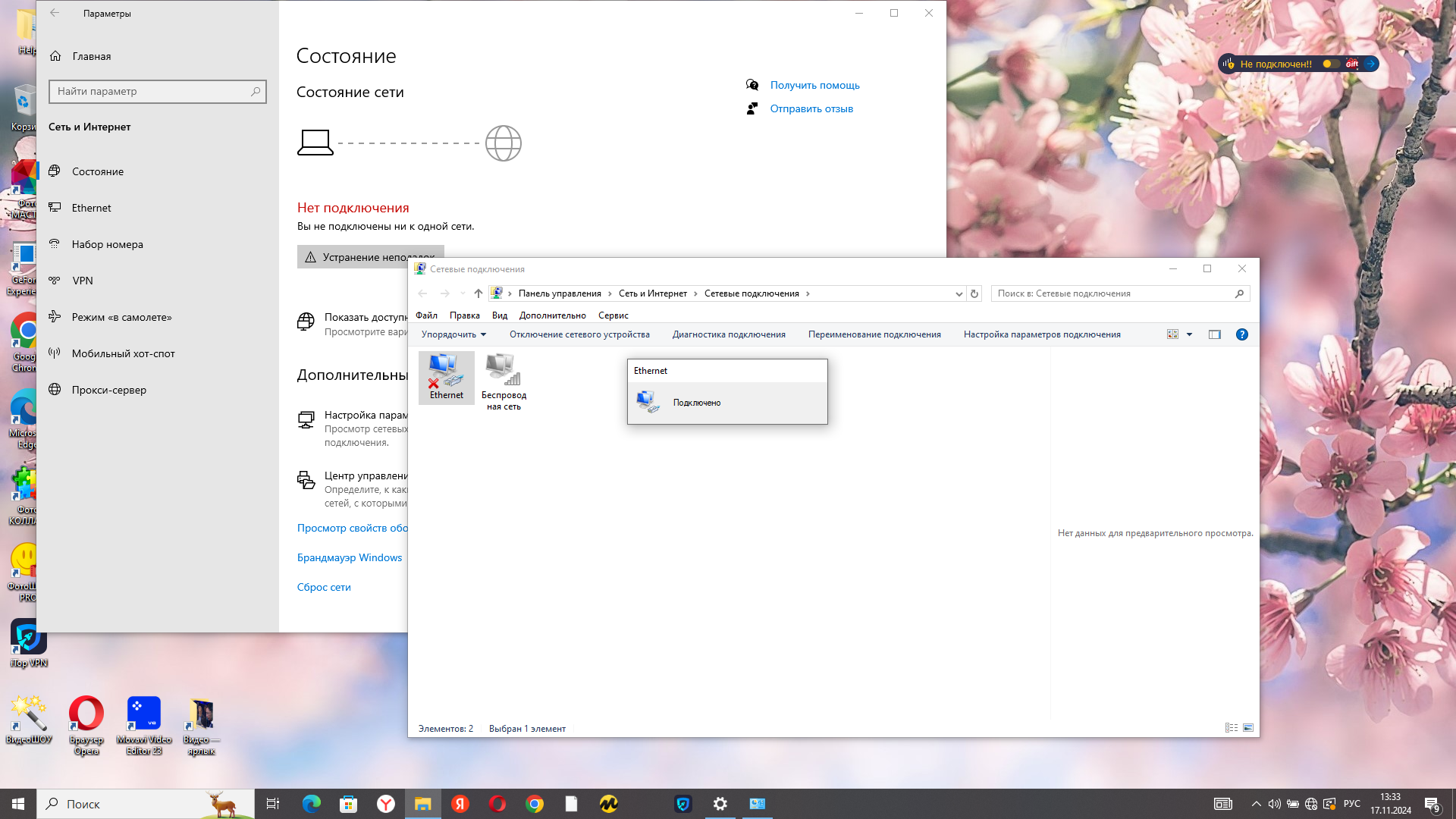

Фото: Скриншот показывает, что у нас в панели задач беспроводная сеть отключена. Когда подключали кабель, мы фиксировали вход и выход в интернет, скриншоты делали.

Это и есть тот самый включенный Wi-Fi роутер с работающей беспроводной сетью, который мы не устанавливали.

По телефону поддержки дом.ру 8 (800) 250-77-77 нам не раз сообщали, что у них в базе наш компьютер работает через Wi-Fi, то есть, через роутер.

Утверждать, что при таком контроле третьих лиц, нам удалось дозвониться в дом.ру, конечно, мы не можем.

✔Этот факт объясняет, почему при выключенном интернете у нас меняться тема на рабочем столе, количество свободной памяти на компьютере, происходят какие-то изменения, ставяться какие-то приложения, программы.

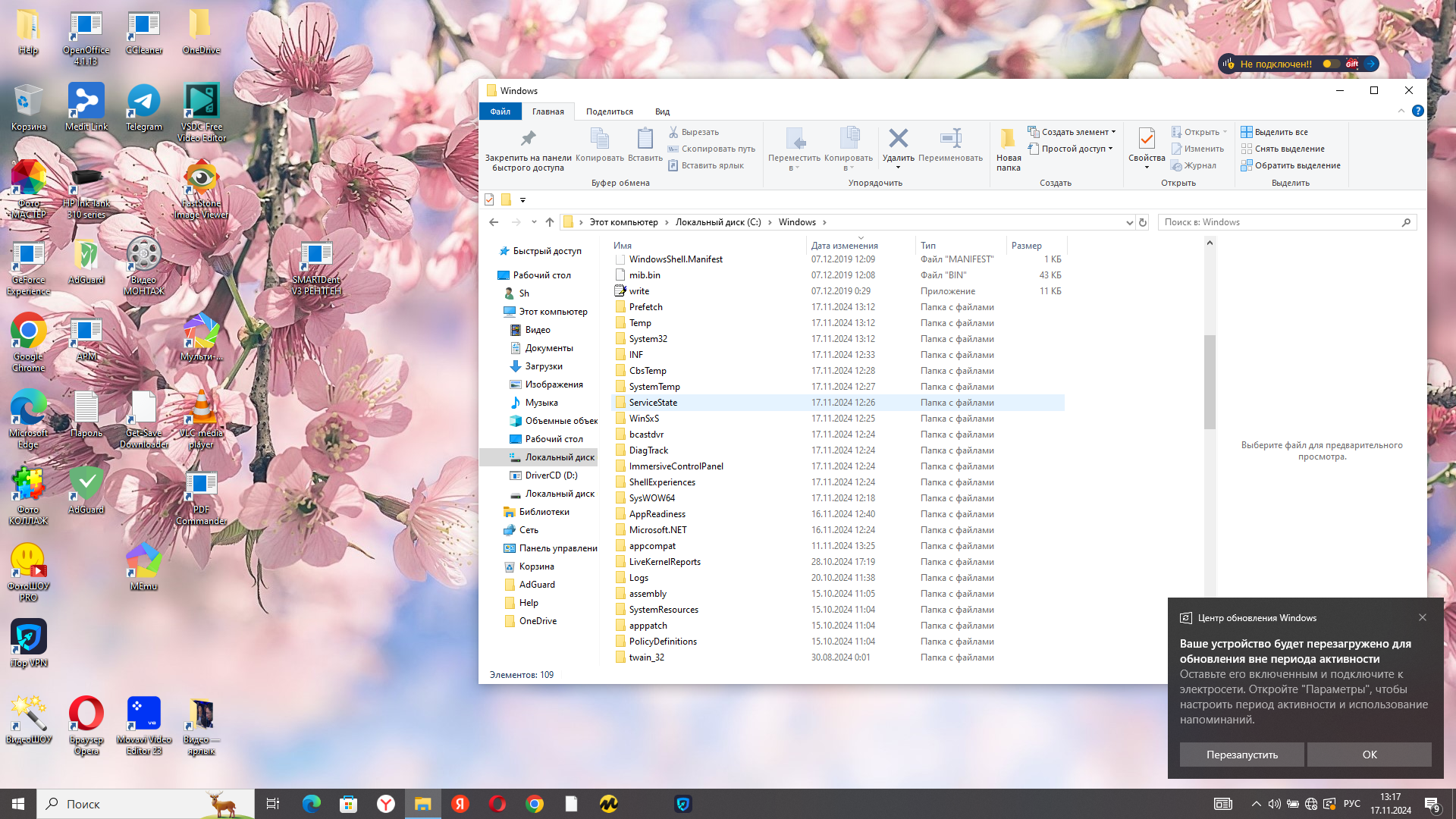

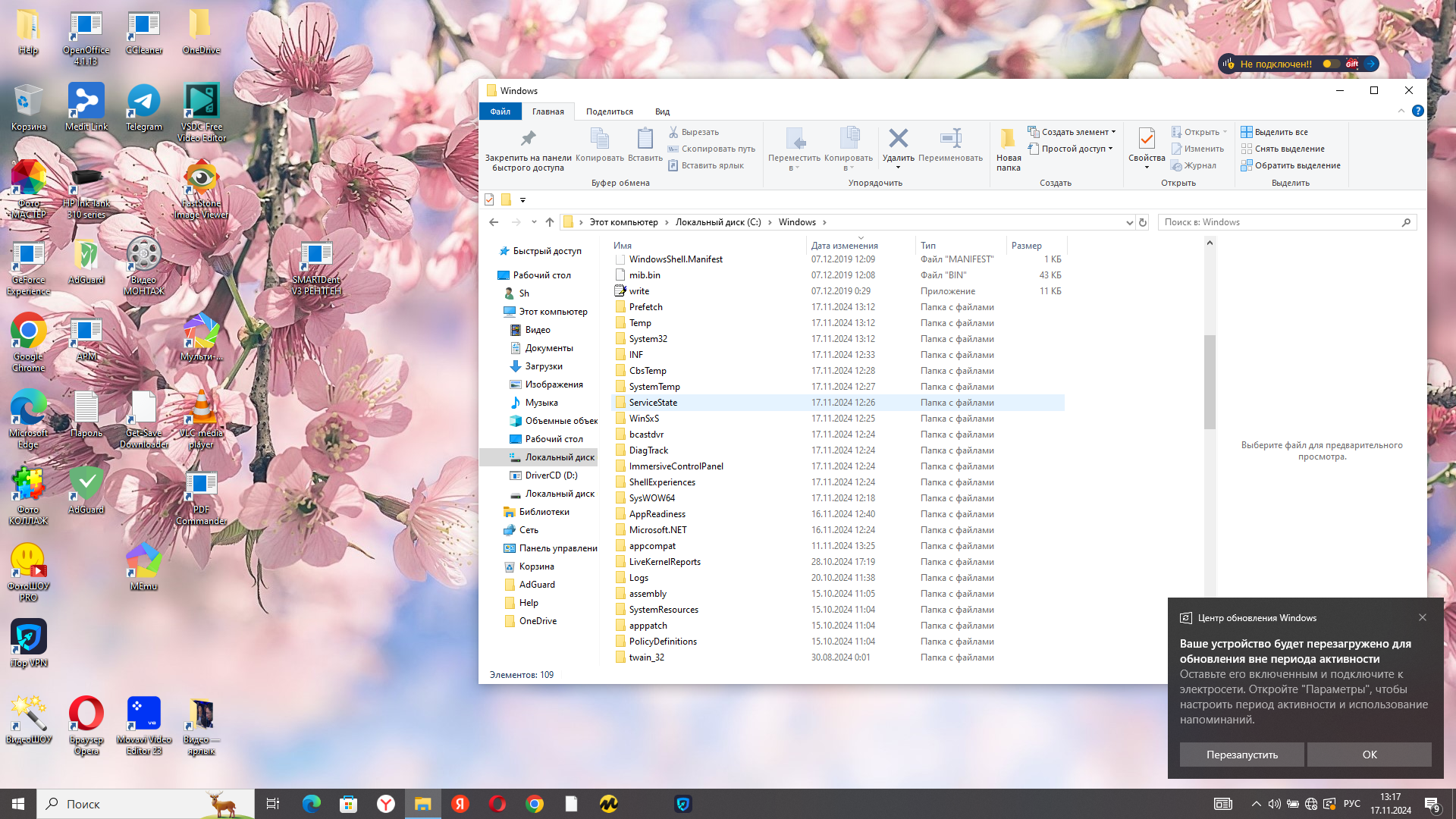

Фото: В нашу операционную систему постоянно в разное время что-то ставиться. Как только поговорили с техником по телефону какой-то поддержки, вылезло обновление Windows. Делалось удаленно.

В свое время нам удаленно некорректно обновили смартфон, сломали загрузчик. Теперь он не работает. Цель такого вмешательства в том, чтобы заново обновить телефон, чтобы потерять данные в нем.

Никаких обновлений Windows в компьютере мы делали.

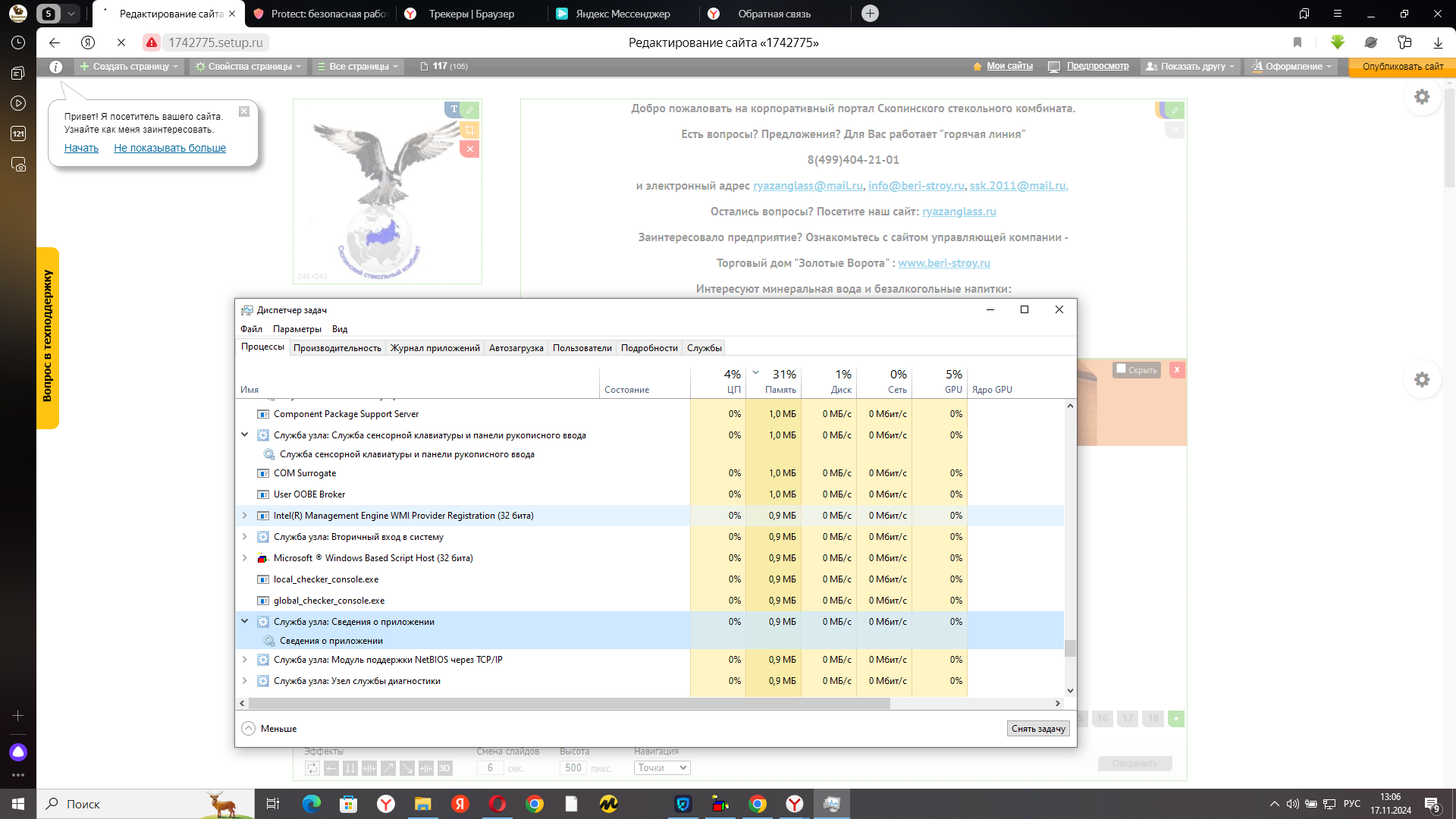

3. Теперь о процессах, которые неустанно работают в нашем компьютере.

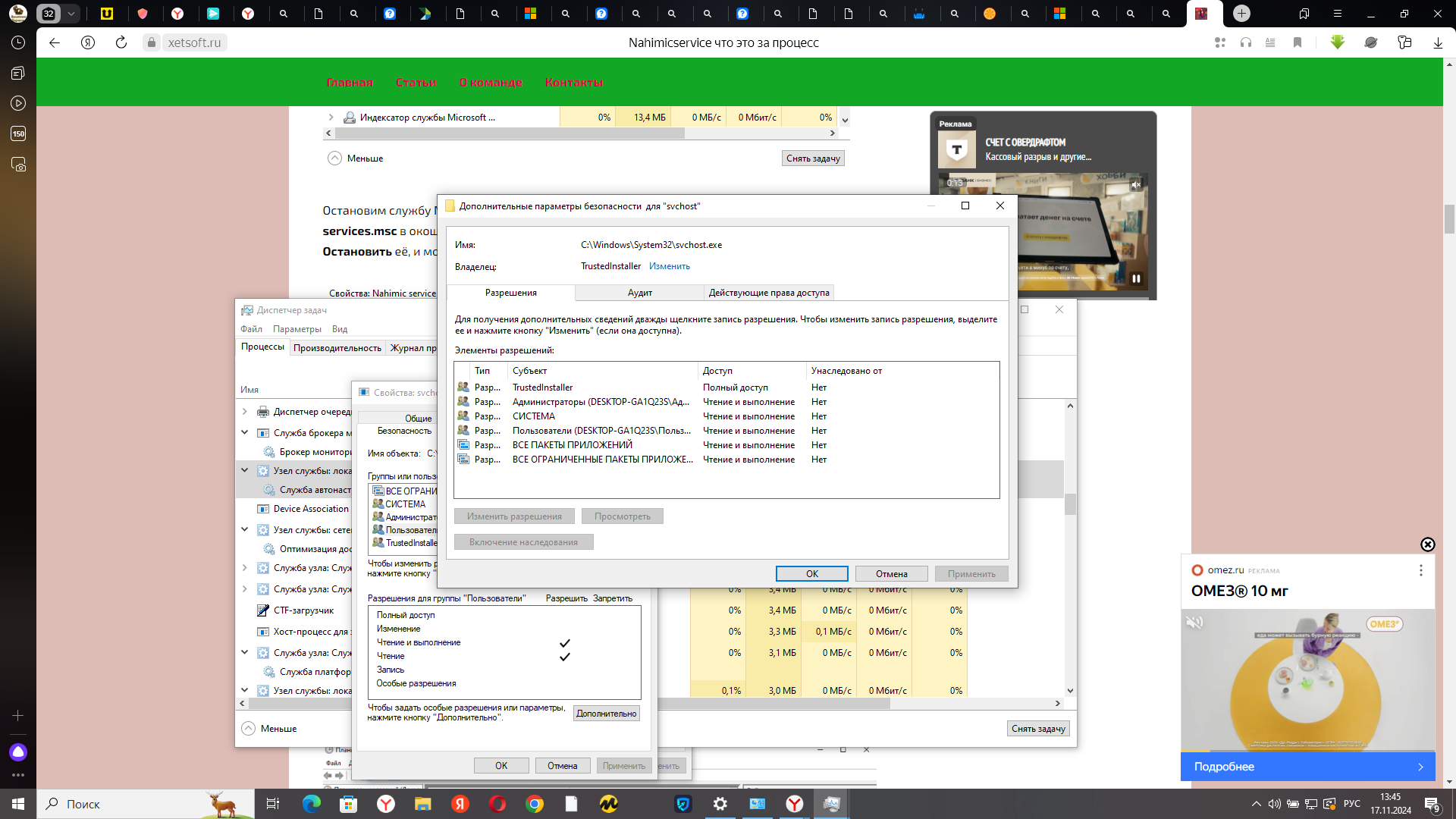

Есть процесс svchost.exe, к которому доступ и всем связанным с ним процессам, есть только у TrastedInstaillerа.

Фото: Скриншот показывает процесс svchost.exe и полный доступ "доверенного" установщика.

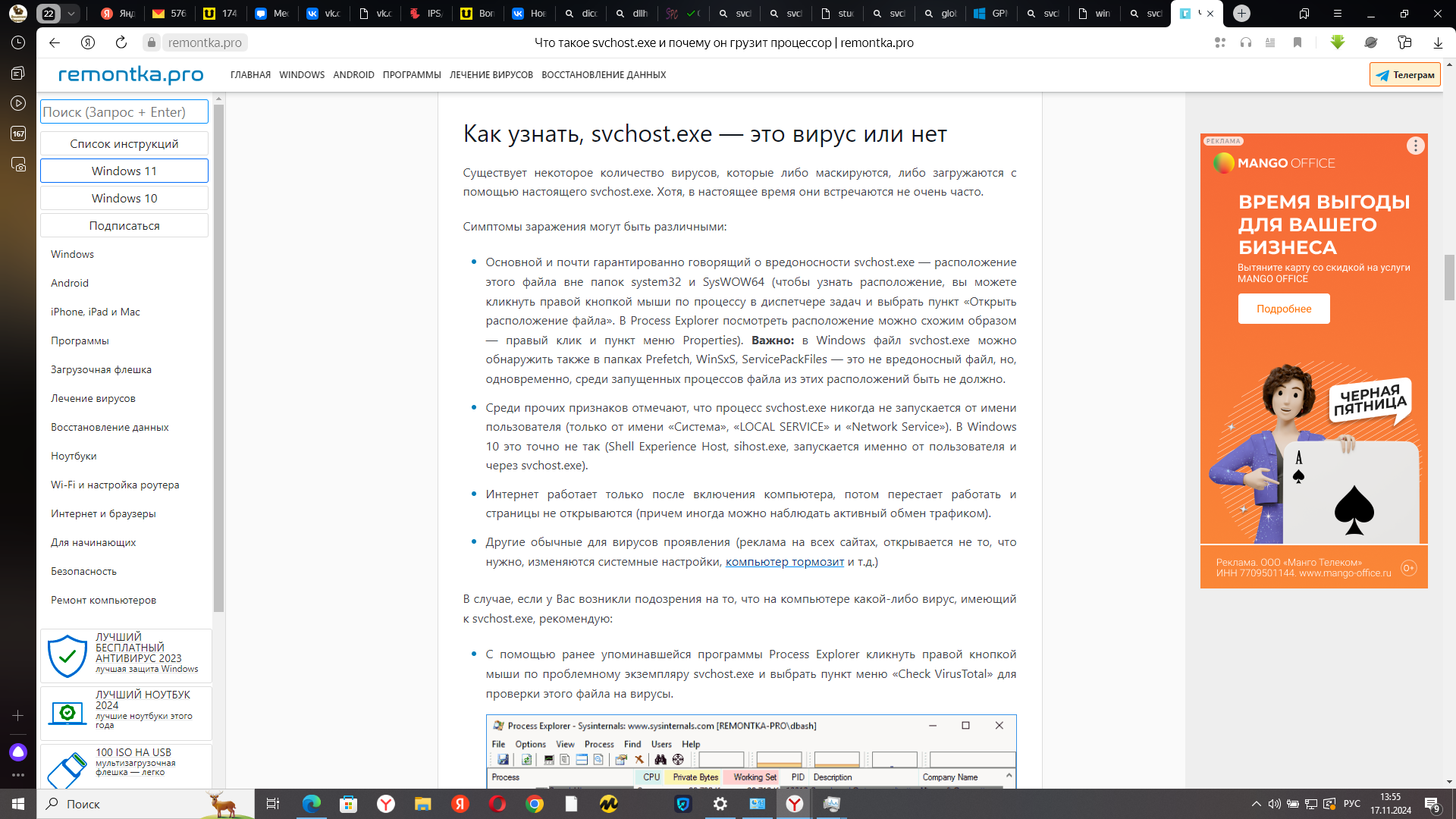

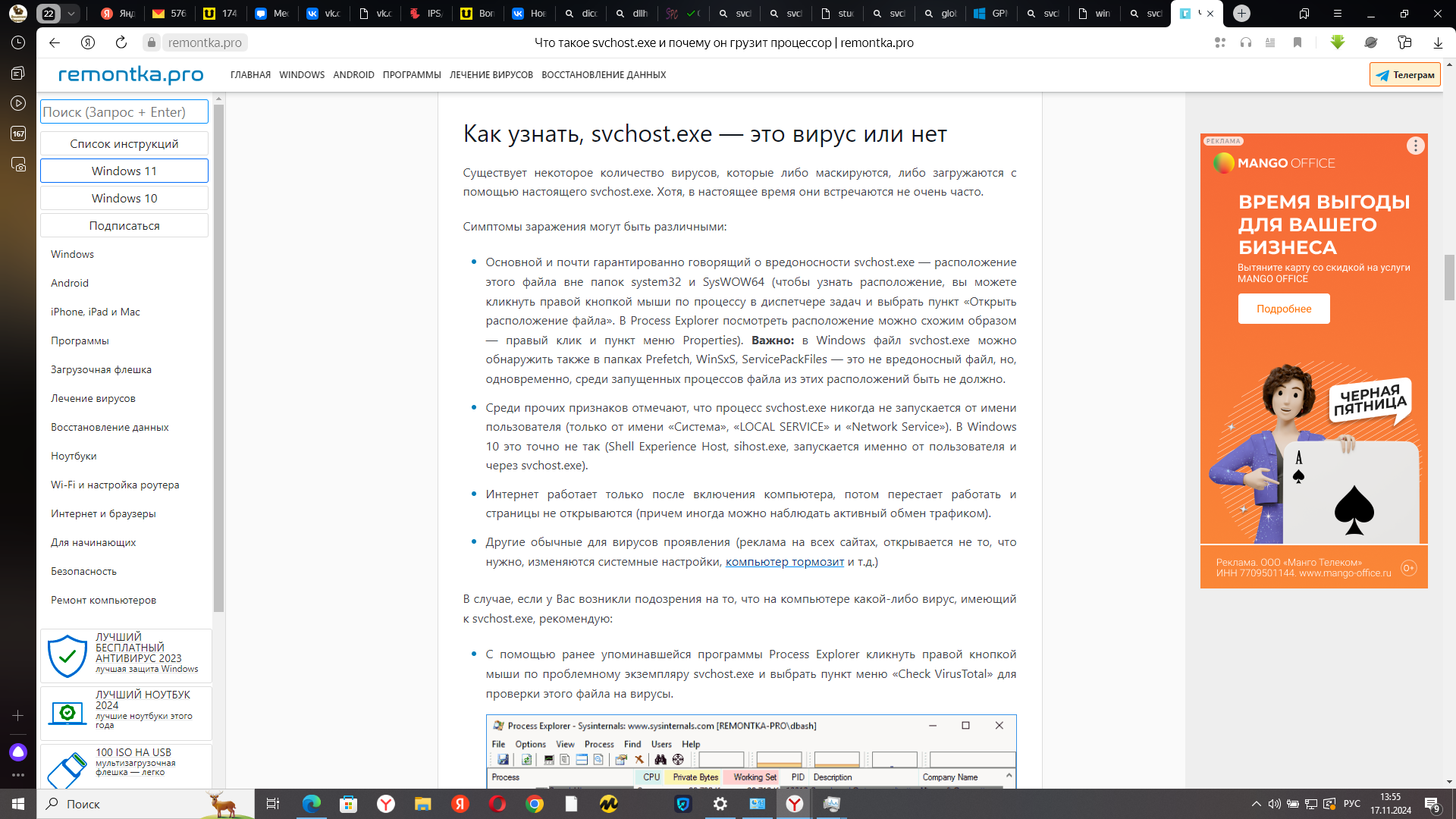

Фото: Скриншот рассказывает, что процесс svchost может быть вирусом. Вирусы и нужны, чтобы иметь доступ к данным, использовать, присваиватьть их.

Этот процесс svchost может быть вирусом. Также он отвечает за запуск процессов удаленного доступа, входа в клиент - сервер и прочее. Посмотрите скриншот, там есть комментарий.

Фото: Скриншоты показывают список служб, которые запускают с помощью процесса svchost.exe. Там есть и доступ к реестру компьютера, удаленный доступ, обновление IP - адресов, общий доступ к файлам, установление программ и т.д.

Именно эти службы удаленного доступа к нашей личной и конфиденциальной информации нам установили наши непрошенные обитатели.

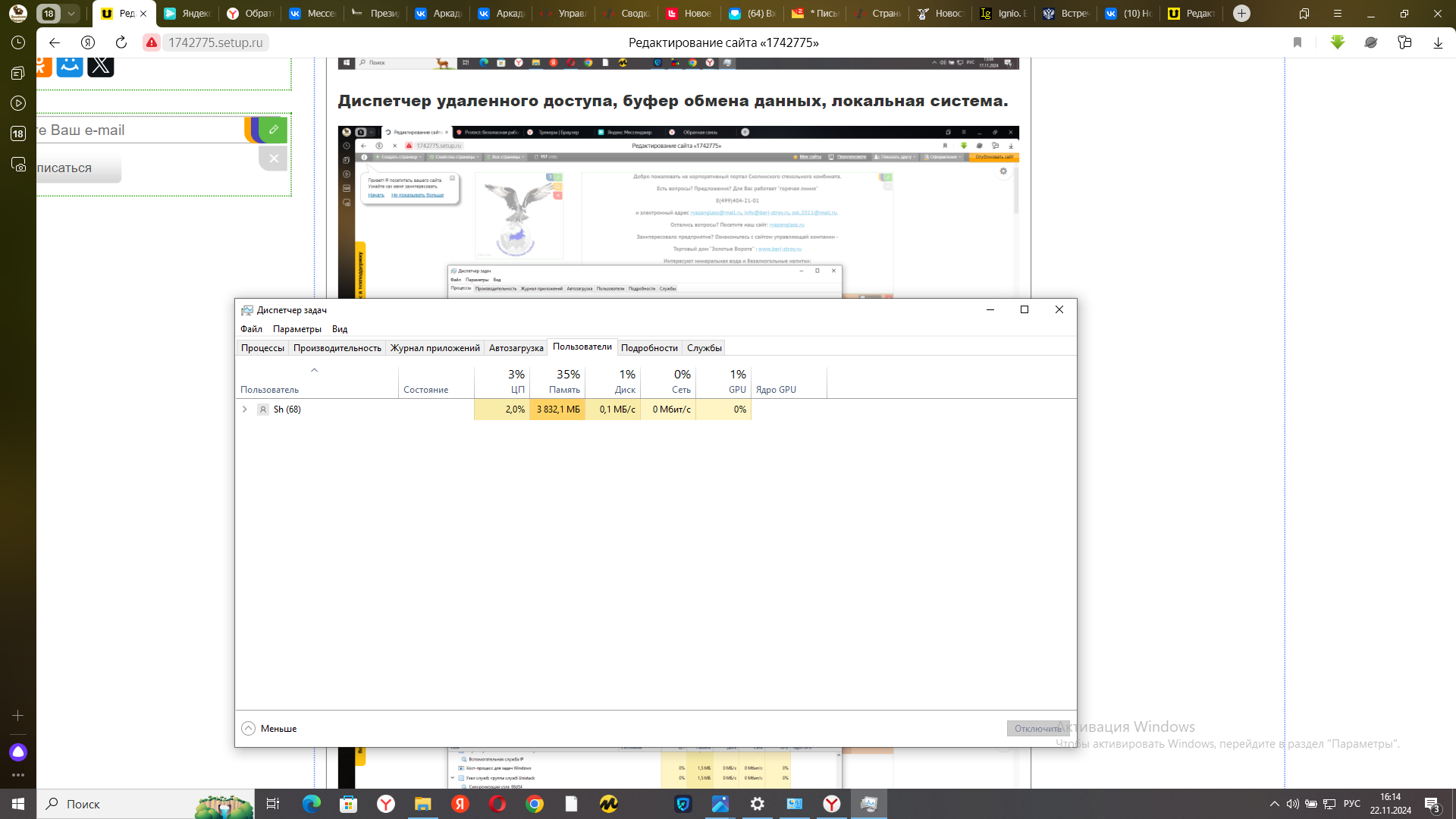

Фото: Как IT - специалисты сидят прямо в онлайн, через свой локальный сервер.

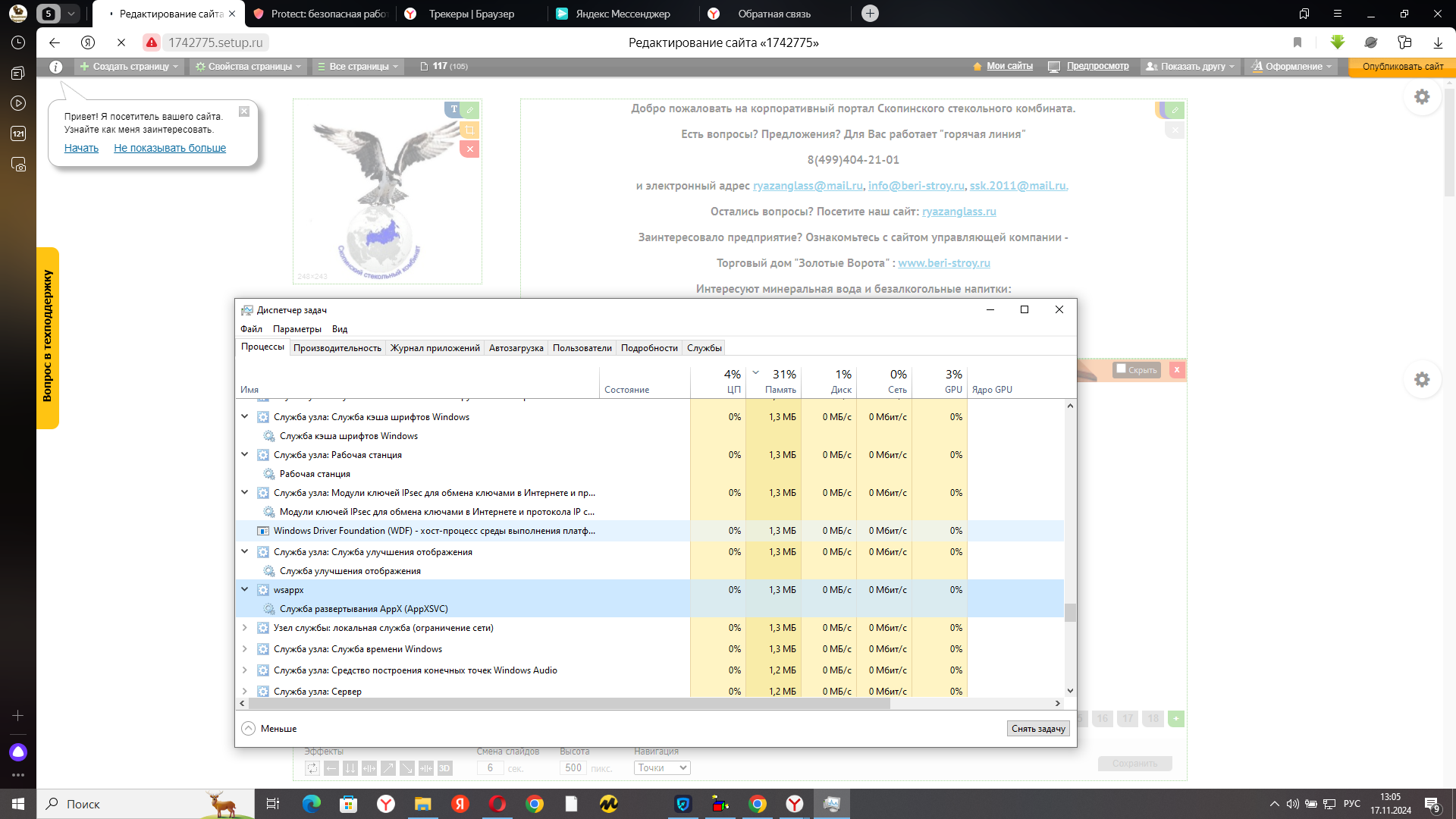

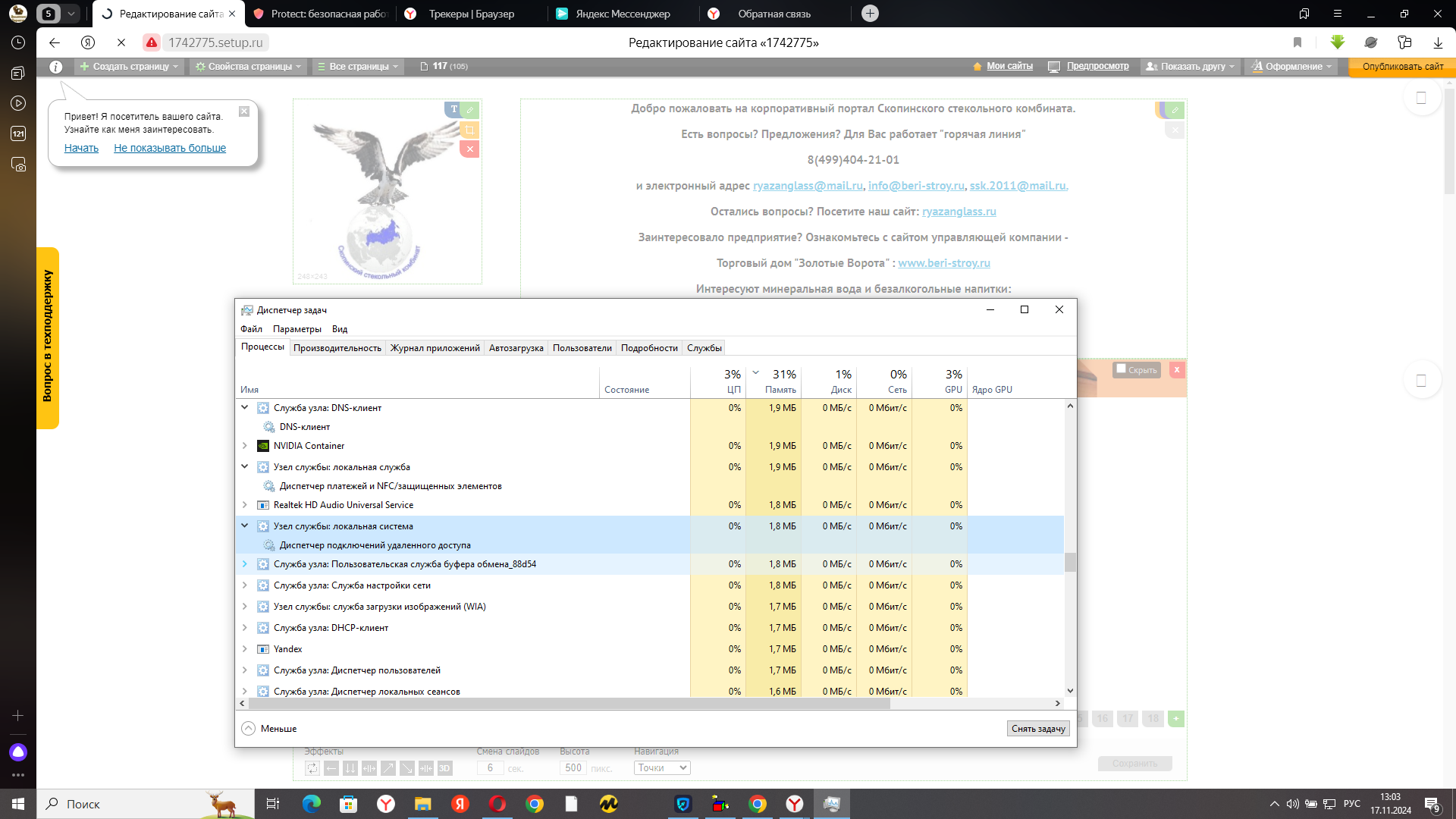

Фото: На компьютере есть службы сервера, рабочей станции, локальная служба и т.д.

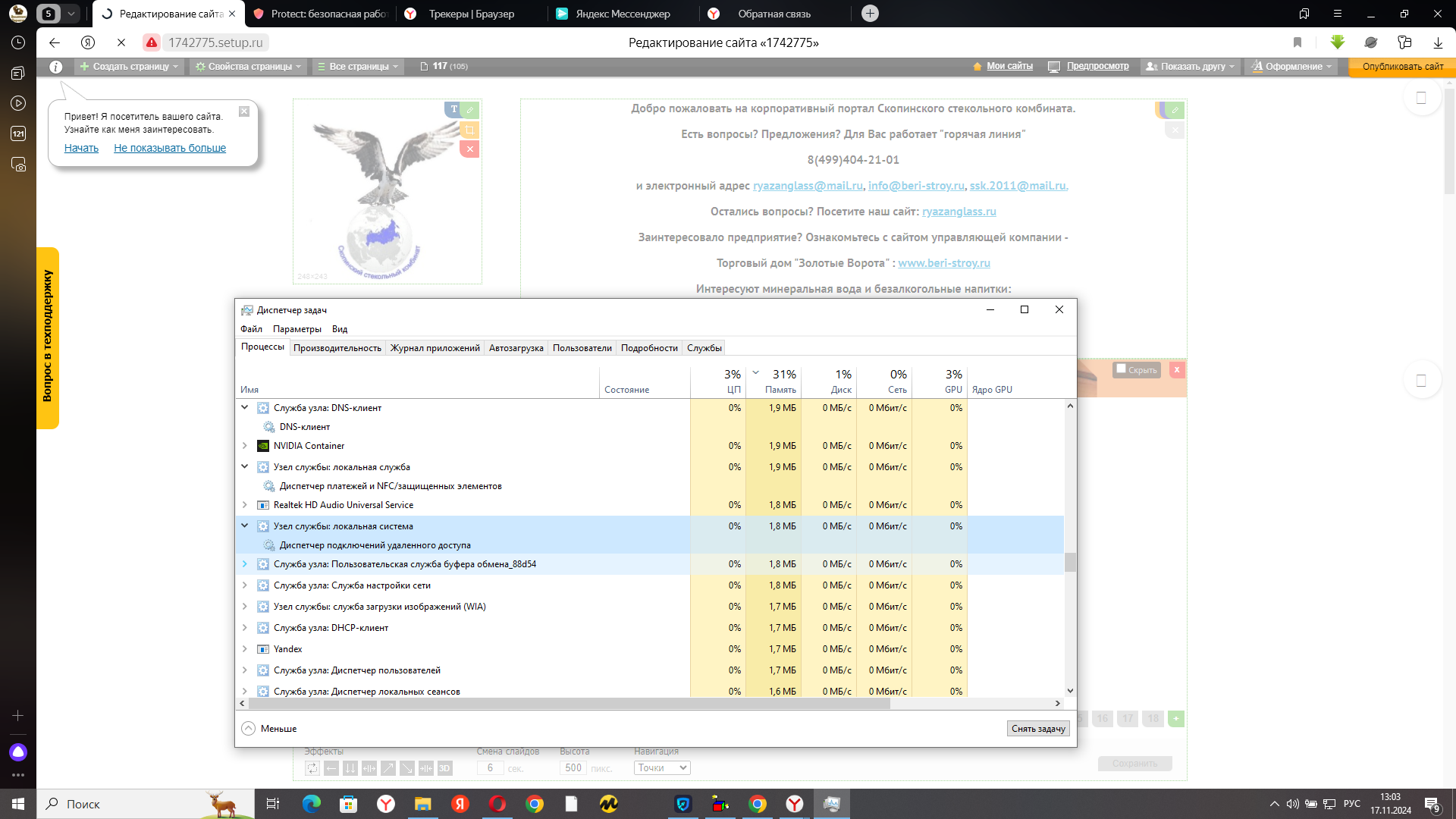

Фото: Диспетчер удаленного доступа, DHCP-клиент, DNS - клиент, диспетчер локальных сеансов, диспетчер платежей и т.д.

Для чего нужен диспетчер платежей? Значит, специалисты делали какие-то платежи?

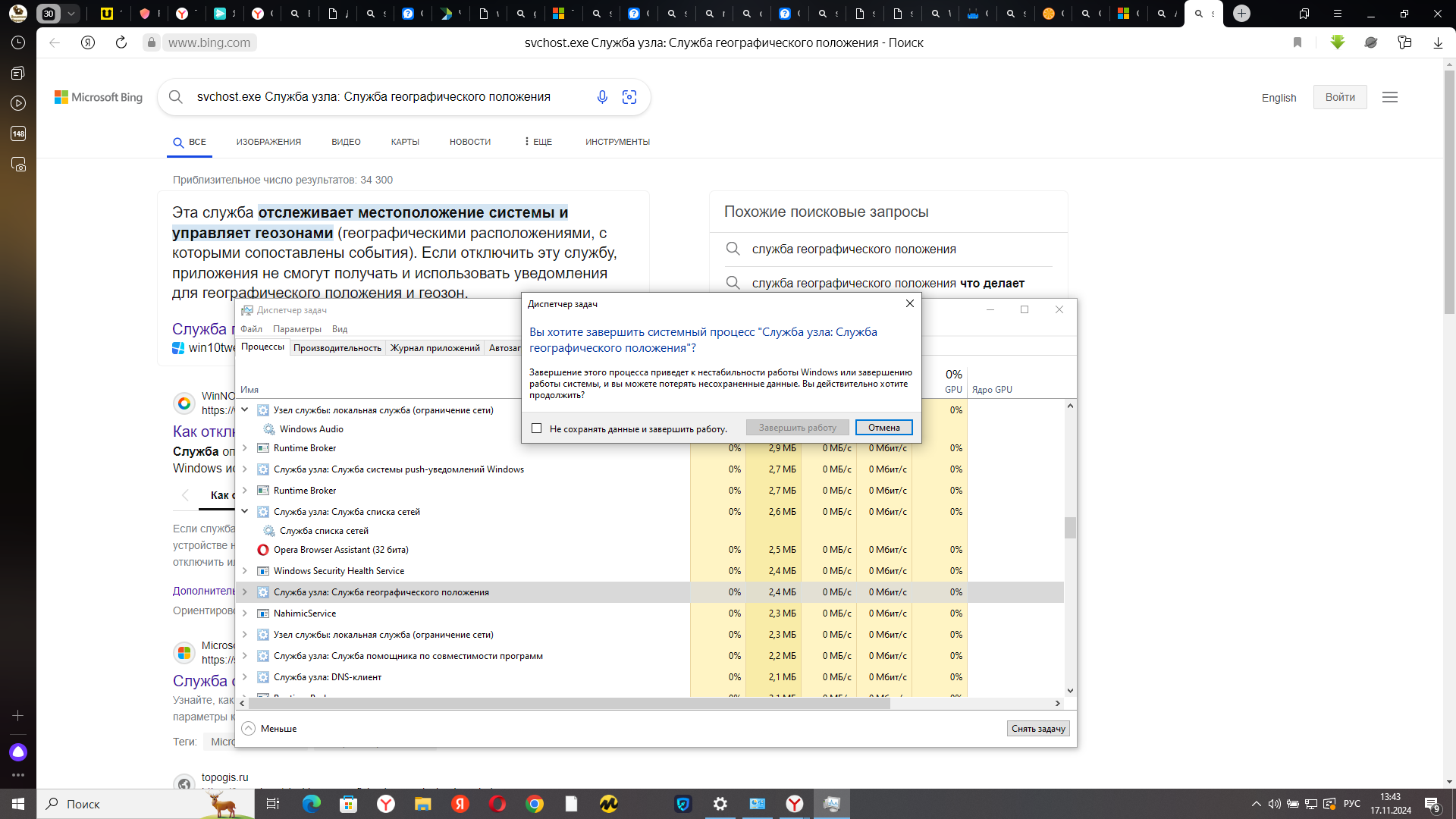

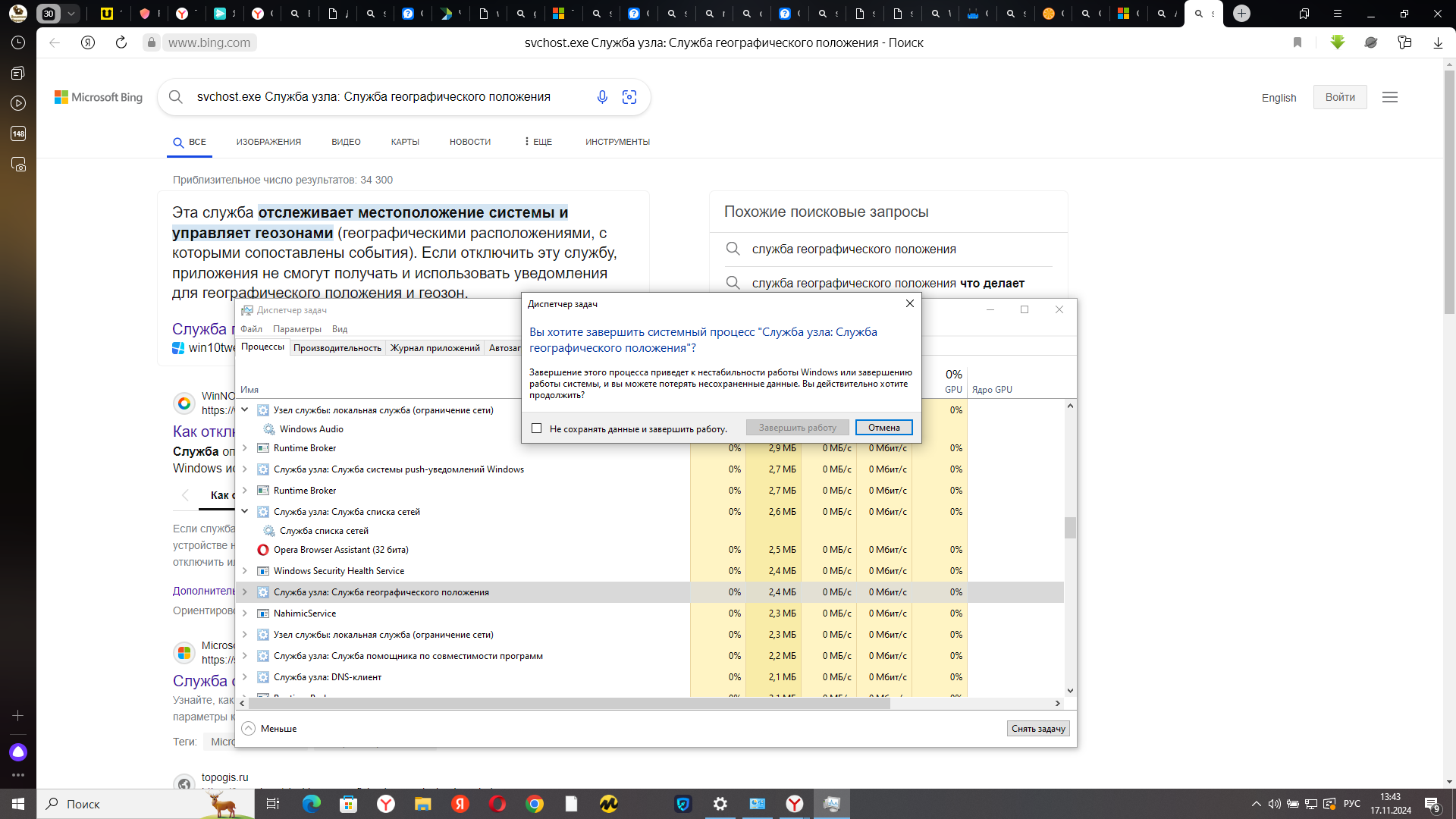

4. Отдельного внимания заслуживает служба отслеживания географического положения.

Фото: Служба географического положения.

Молодцы, четко отслеживают местоположение и прослушивают.

На одном мероприятии связанной группы лиц с этими "доверенными" установщиками задали вопрос: "Как Вы выяснили местоположение?" Люди стушевались. Вразумительного ответа не последовало. Что-то про частного детектива, но очень неуверенно. При таком доступе к смартфонам, компьютерам, узнать где человек, труда не составляет.

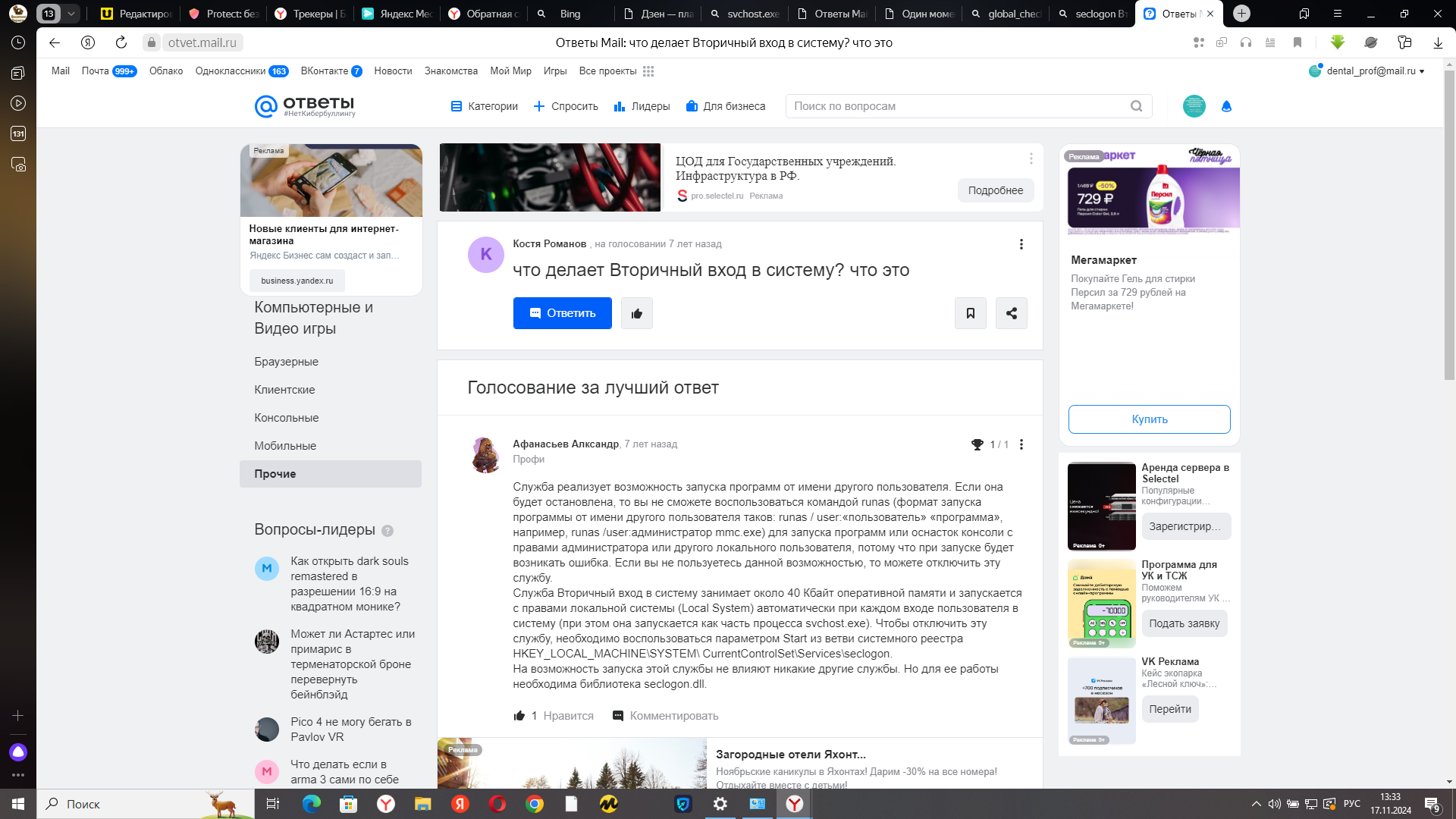

5. Интересный процесс "вторичный вход в систему." , позволяет запускать программы от имени другого пользователя.

Фото: Вторичный вход в систему в нашем компьютере.

Фото: Скриншоте о работе службы "Вторичный вход в систему".

Как раз, использование подобных служб и позволяет IT - специалистам маскрировать свой вход в другие системы и пытаться на кого-то переложить ответственность за свои деяния.

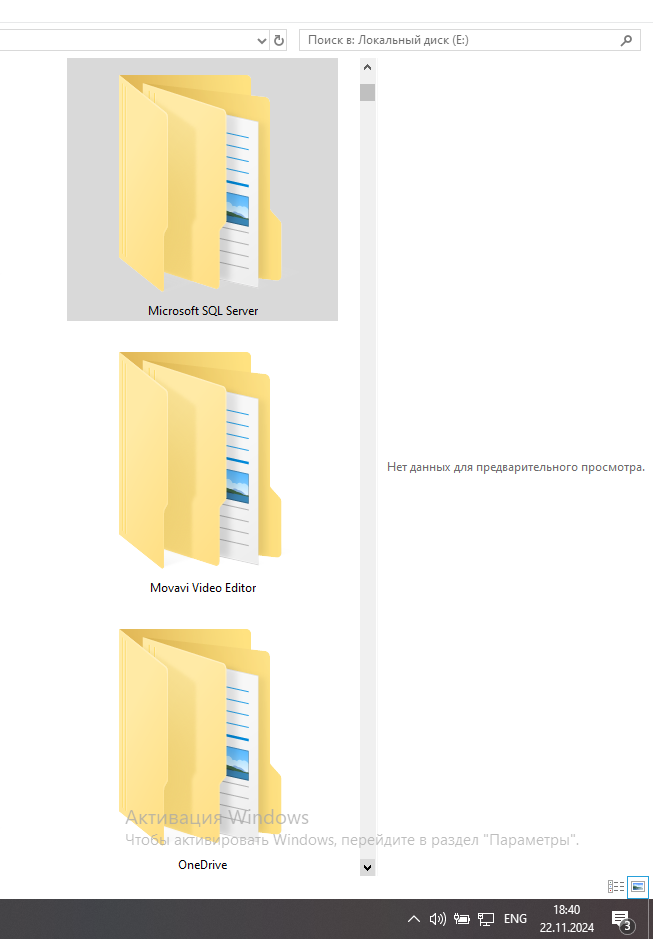

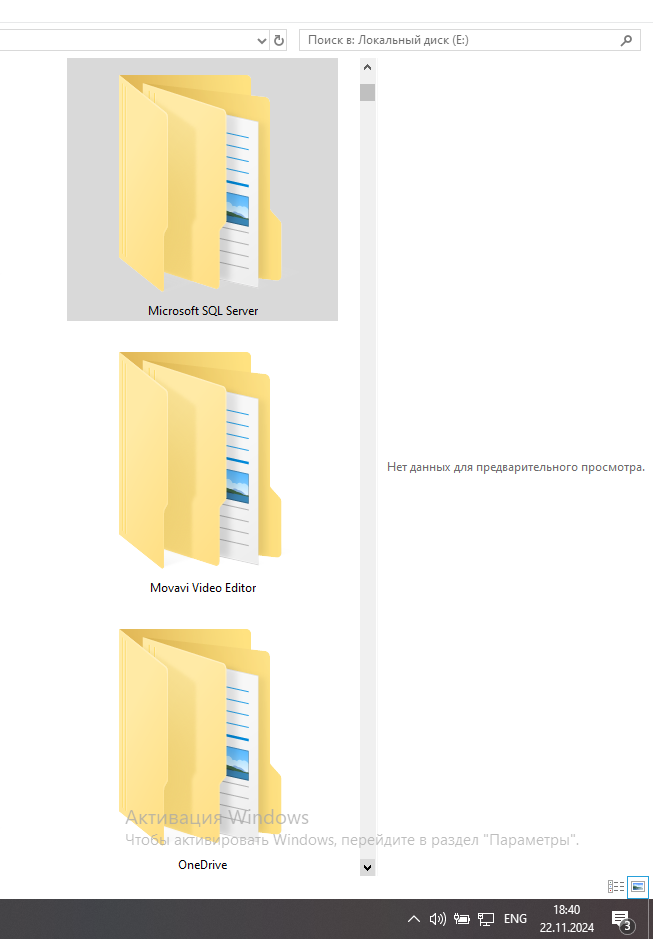

6. "Вишенка на торте" - нам устанавливали и СУБД. Это системы управления базами данных. У нас баз данных нет. При такой ситуации вести в компьютере какие-то свои базы данных - глупость, мягко говоря.

Но третьим лицам такие программы зачем-то нужны. Ну если вспомнить, что создание вторых лиц, постановлений, решений госорганов невозможно без баз даных. По крайнем мере, при такой юридической схеме. Так это действительно "вишенка на торте".

Фото: Система управления базами данных, здесь же и программа онлайн-диска.

Фото: Это процесс, который отвечает за систему управления базами данных, также найденный в нашем диспетчере задач.

Со вторичным входом в систему совсем удобно, входит куда-то в базы данных под чужим именем.

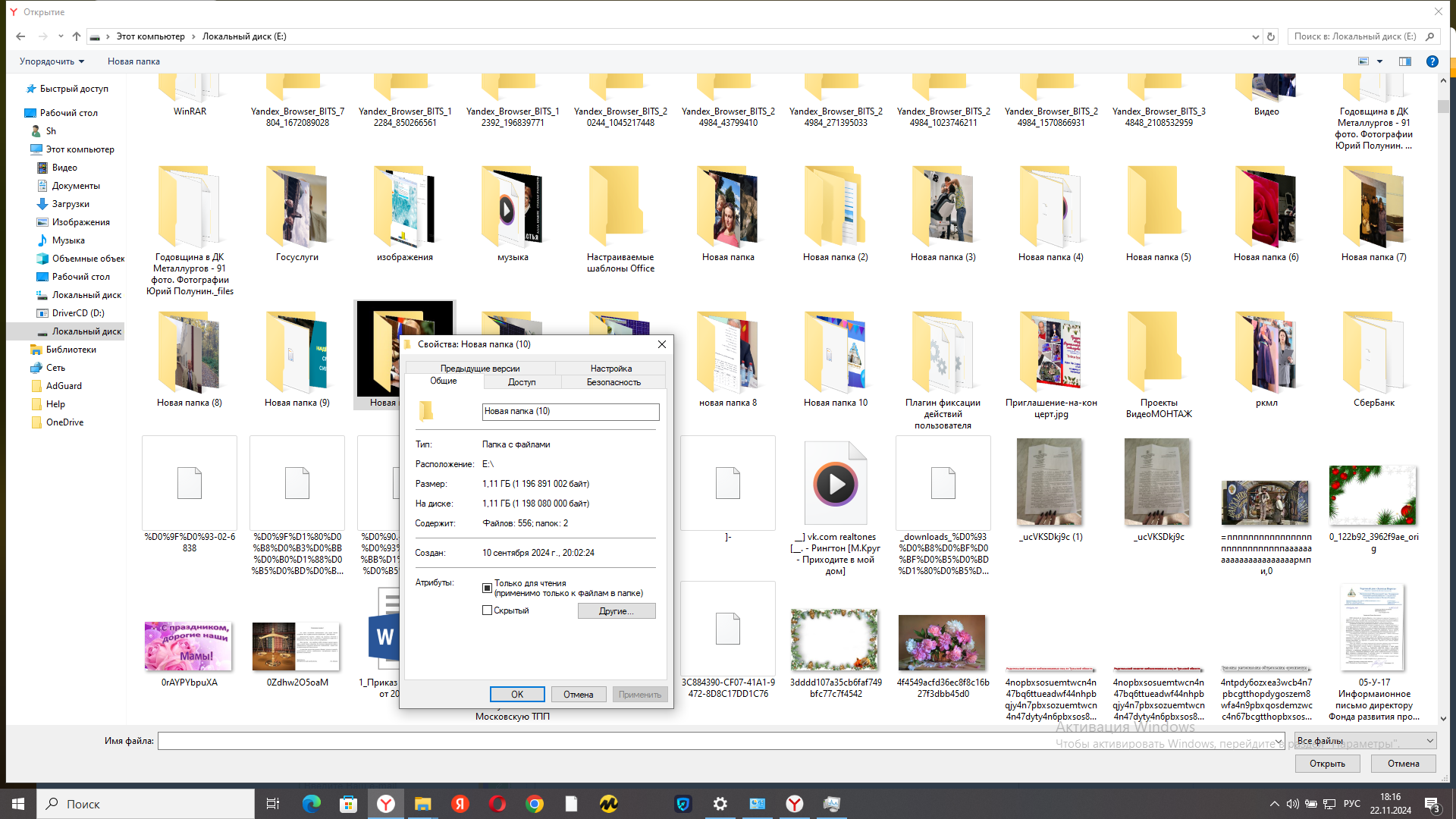

И пока писалась статья, "душа поэта" не выдерживала. Пытался сделать папку, где лежат скриншоты, доступной только для чтения.

Фото: Попытка ограничить доступ к папке со скриншотами. Папка почернела. )

Сейчас папка нормальная. Да и при последующем дополнении материала, "доверенный установщик" тоже нервничал.

Значит, люди понимают, что делают это незаконно. И никто к ним не за какой помощью не обращался, никакие они не техническая поддержка, не системные администраторы или кадровые помощники. Или еще на какую должность фантазии хватит. И понимают, что есть за это и ответственность.

Вообще, посыл простой. Если Вы хотите узнать, имеет ли кто доступ к Вашему компьютеру - зайдите в диспетчер задач. Если нажмёте на левую кнопку мышки, то увидите "Поиск в интернете", он Вам и ответит, какие процессы идут за Вашей спиной в Вашем компьютере. Мы так и сделали.

Ну вот мы и познакомили Вас с непрошенными обитателями нашего компьютера.

P.S. Опубликовали пост с этой статьей "в контакте", выходит информация, что ссылка и видео, т. е. вложения, не поддерживаются. Видимо, "доверенный установщик" не доверяет своим работодателям или они ему. Люди борются с правдой.

Видео: Фрагмент из х/ф "Брат 2", кинорежиссер:Алексей Балабанов, 2000 г.

Фото: Скриншот из социальной сети "в контакте", где якобы вложения не поддерживаются.